Administration

Die “Administration”-Anwendung ermöglicht es Administratoren, ihre Benutzer, Rollen, Mandanten, Anwendungen und Regeln zu verwalten sowie eine Reihe von Einstellungen für ihr Konto zu konfigurieren.

Die “Administration”-Anwendung ermöglicht es Administratoren, ihre Benutzer, Rollen, Mandanten, Anwendungen und Regeln zu verwalten sowie eine Reihe von Einstellungen für ihr Konto zu konfigurieren.

Die folgenden Abschnitte beschreiben detailliert alle Funktionalitäten der Administration-Anwendung. Zur besseren Orientierung folgt eine Übersicht über den Inhalt dieses Dokuments.

| Abschnitt | Inhalt |

|---|---|

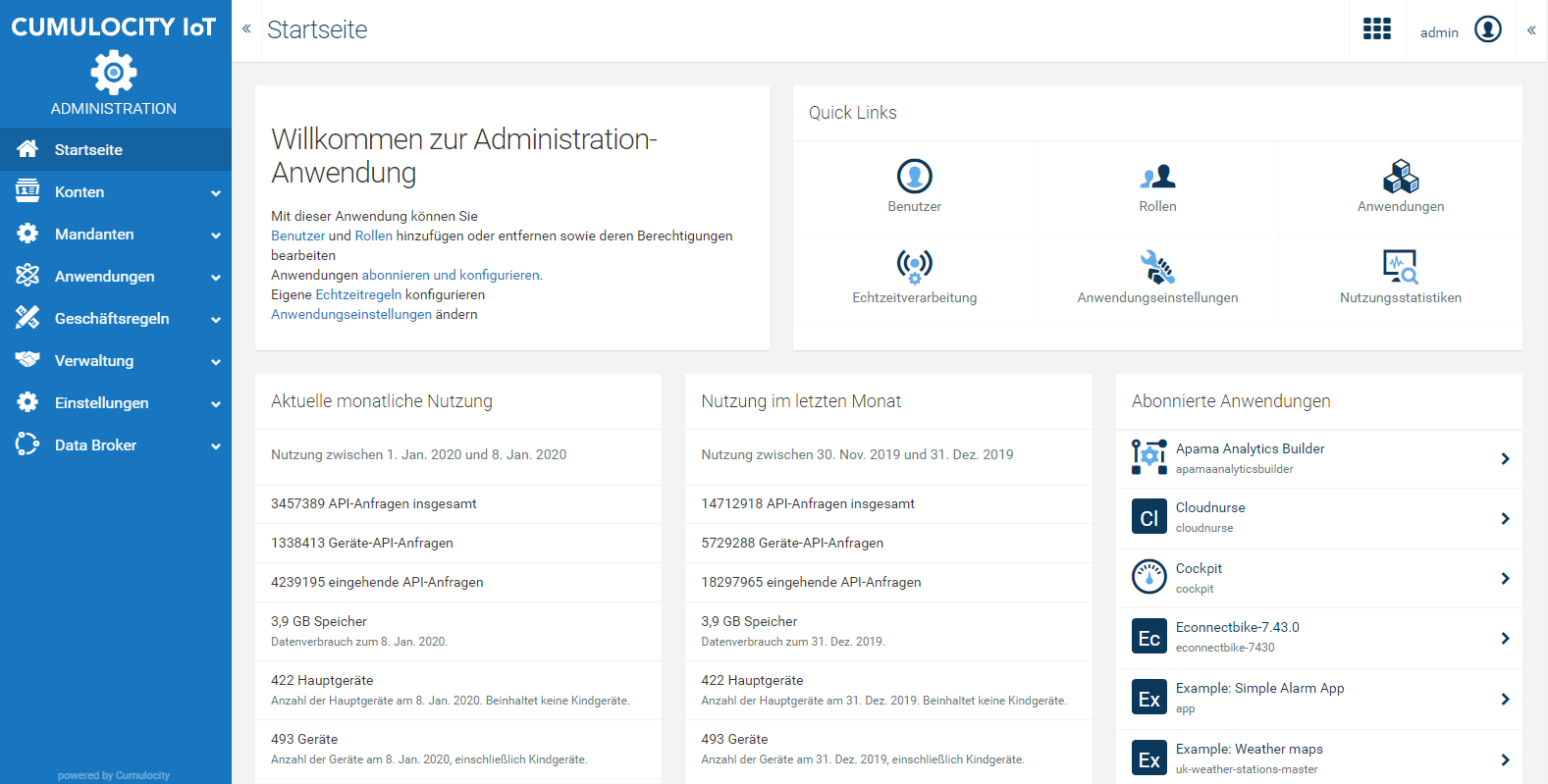

| Startseite | Enthält Informationen über Kapazitätsnutzung und abonnierte Anwendungen. |

| Verwalten von Benutzern | Wie Benutzer erstellt, bearbeitet, deaktiviert und gelöscht werden. |

| Verwalten von Berechtigungen | Wie globale Rollen und Stammdatenrollen hinzugefügt und bearbeitet werden, wie diese Benutzern zugewiesen werden und wie man Zugriff auf Anwendungen erteilt. |

| Verwalten von Anwendungen | Wie in Ihrem Cumulocity IoT-Konto abonnierte Anwendungen verwaltet und wie eigene Anwendungen verwaltet und konfiguriert werden. |

| Verwalten von Geschäftsregeln | Wie Echtzeitregeln aufgesetzt und Alarme durch Alarmregeln repriorisiert werden. |

| Verwalten der Datenhaltung | Wie Datenhaltungsregeln für Ihre Daten konfiguriert und wie Ihre gespeicherten Daten in der Dateiablage verwaltet werden. |

| Zwei-Faktor-Authentifizierung | Wie die Zwei-Faktor-Authentifizierung für einen Benutzer aktiviert/deaktiviert wird. |

| Änderung von Einstellungen | Wie Kontoeinstellungen, z. B. Anwendungseinstellungen oder Authentifizierungseinstellungen, geändert, wie die Attributsbibliothek verwaltet und wie Single-Sign-On konfiguriert werden. |

Die Startseite der “Administration”-Anwendung enthält

Die Kapazitätsbereiche zeigen:

Die Benutzerverwaltungsfunktion ermöglicht es Ihnen, innerhalb Ihres Mandanten Benutzer zu verwalten. Sie bietet folgende Möglichkeiten:

Info: Für diese Funktionen muss der Benutzer eine Rolle mit den Benutzerverwaltungsberechtigungen ADMIN oder ERSTELLEN haben.

Wenn für Ihren Mandanten in SAG Cloud die Verwendung von Single-Sign-On (SSO) konfiguriert ist, sollten neue Benutzer unter My Cloud angelegt werden, um die SSO-Funktion nutzen zu können. My Cloud kann über den Application Switcher in der oberen rechten Ecke aufgerufen werden.

Für Benutzer, die über einen externen Autorisierungsserver angelegt werden, haben die folgenden Einstellungen in Cumulocity IoT keine Auswirkung (sie werden bei der nächsten erneuten Benutzeranmeldung zurückgesetzt):

Außerdem ist das Zurücksetzen des Passworts in Cumulocity IoT für Benutzer deaktiviert, die über einen externen Autorisierungsserver angelegt wurden.

Info: Benutzer, die Single-Sign-On verwenden, können das Passwort von Benutzern, die von der Plattform verwaltet werden, nicht ändern.

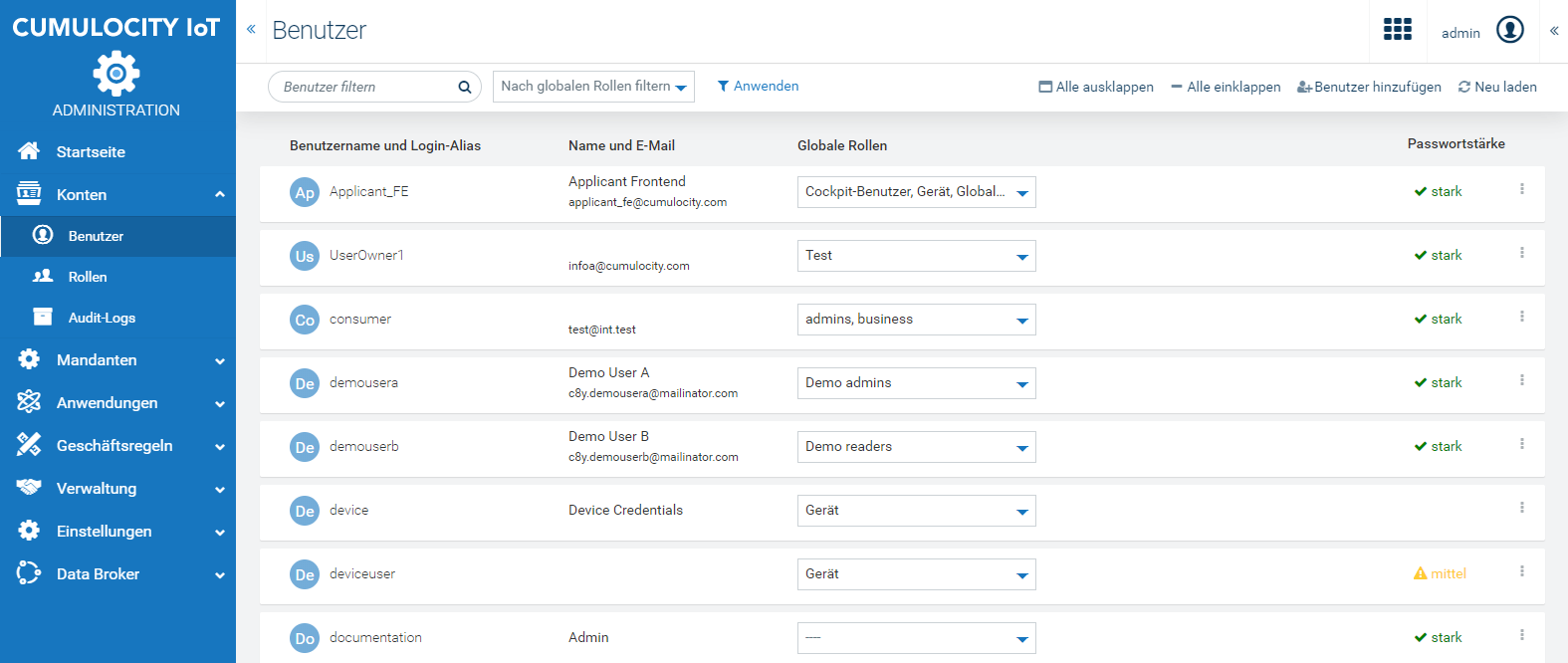

Klicken Sie Benutzer im Menü Konto, um eine Liste aller Benutzer in Ihrem Mandanten anzuzeigen.

Es wird eine Benutzerliste angezeigt, die für jeden Benutzer die folgenden Informationen bereitstellt:

Zum Filtern der Liste können Sie das Suchfeld links in der oberen Menüleiste verwenden. Weitere Informationen zur Suchfunktionalität finden Sie unter Suchen im Abschnitt Erste Schritte.

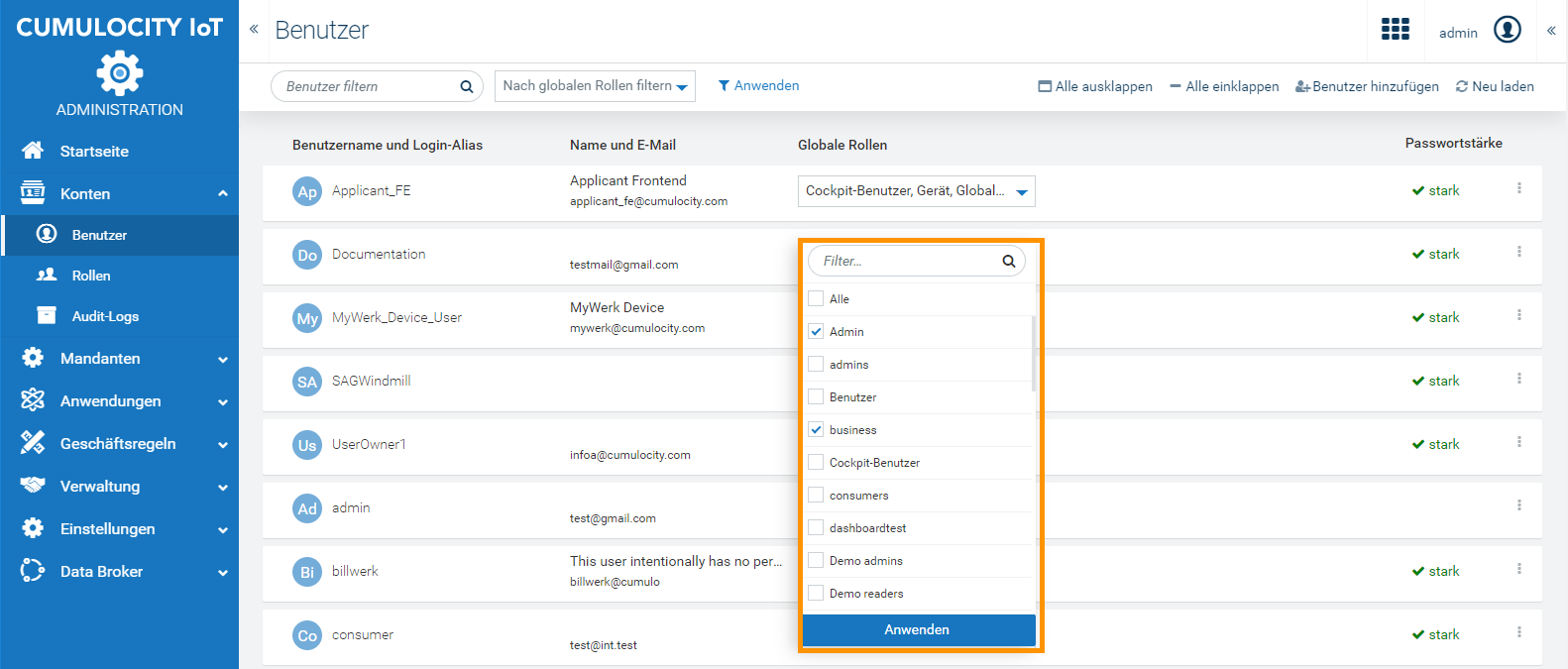

Darüber hinaus können Sie nach globalen Rollen filtern. Wählen Sie die gewünschten Rollen aus der Auswahlliste, und klicken Sie Anwenden, um die angezeigten Benutzer auf solche mit den ausgewählten Rollen zu beschränken.

Standardmäßig zeigt die Seite Benutzer nur die Hauptbenutzer. Klicken Sie Alle ausklappen rechts in der oberen Leiste, um alle Benutzer in Ihrem Konto auf einmal anzuzeigen. Dadurch werden alle Hauptbenutzereinträge ausgeklappt, so dass auch die Unterbenutzer angezeigt werden. Klicken Sie Alle einklappen, um wieder nur die Hauptbenutzer anzuzeigen. Detaillierte Informationen zu Benutzerhierarchien finden Sie unter Verwalten von Benutzerhierarchien.

Klicken Sie Benutzer hinzufügen rechts in der oberen Menüleiste.

Info: Wenn Single-Sign-On für Ihren Mandanten aktiviert ist, werden Sie durch eine Meldung daran erinnert, dass Sie im Begriffe sind, einen lokalen Benutzer anzulegen, der sich nicht per Single-Sign-On anmelden kann. Legen Sie stattdessen in My Cloud neue Benutzer an, die über die Single-Sign-On-Funktion aktiviert werden können. My Cloud kann über den Application Switcher in der oberen rechten Ecke aufgerufen werden.

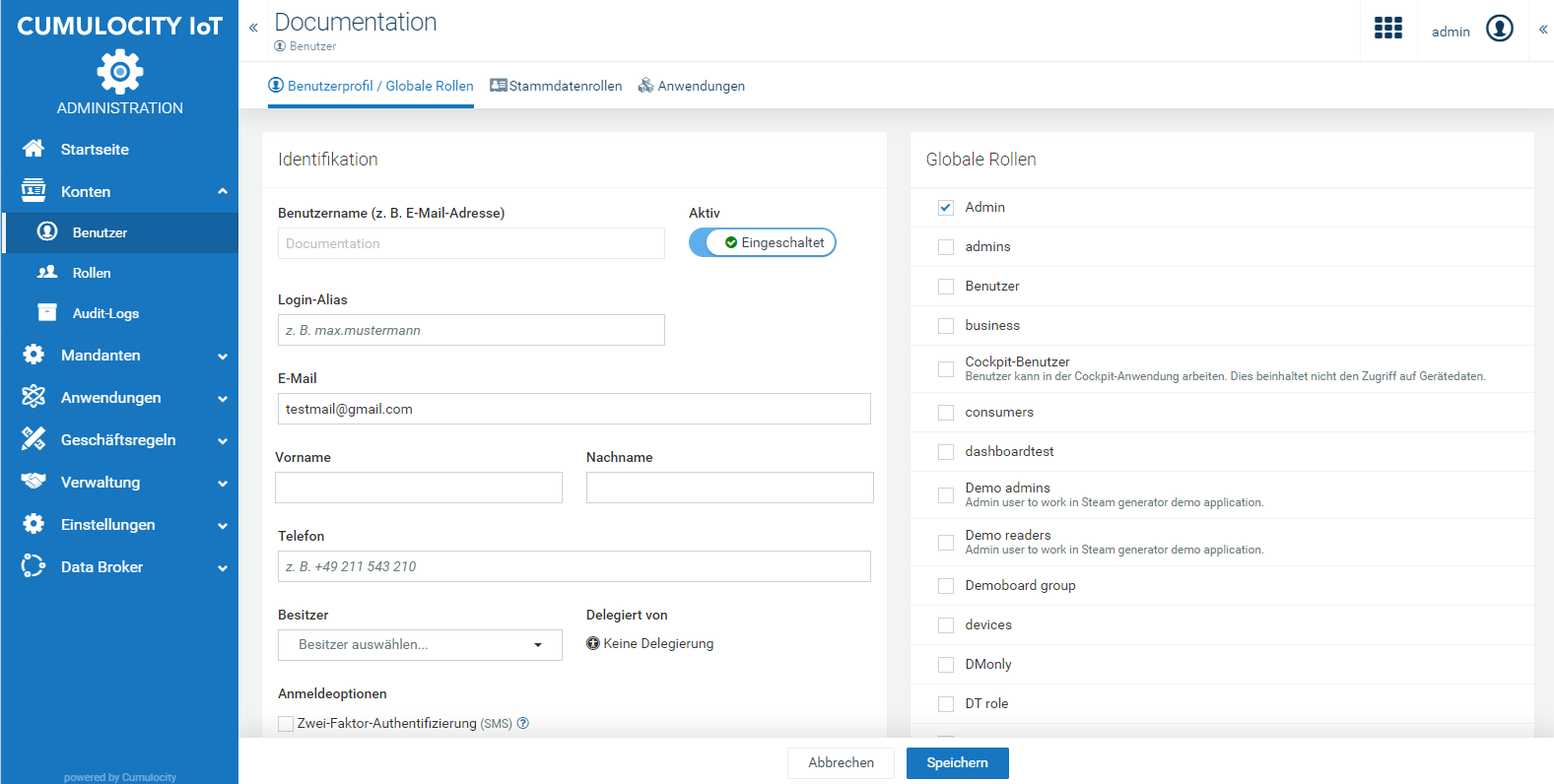

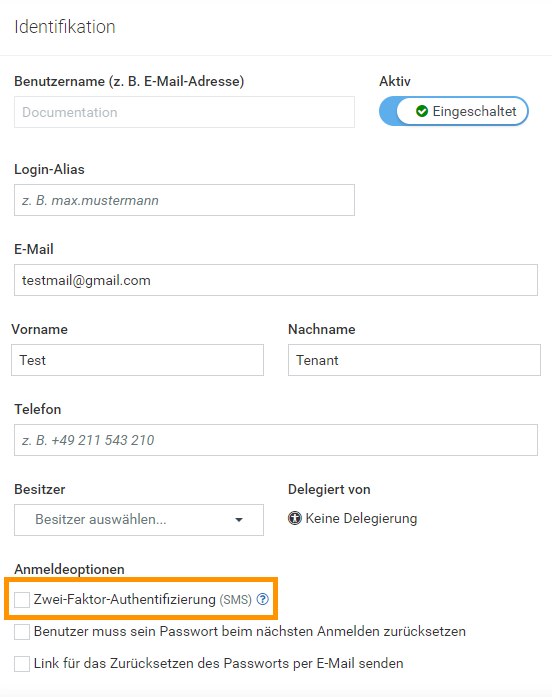

Geben Sie links im Fenster Neuer Benutzer folgende Informationen ein, um den Benutzer zu identifizieren:

| Feld | Beschreibung |

|---|---|

| Benutzername | Benutzername, um den Benutzer am System zu identifizieren. Beachten Sie, dass dieser Name nicht mehr geändert werden kann, wenn er einmal gespeichert wurde. Diese Eingabe ist obligatorisch. |

| Login alias | Zusätzlich zum Benutzernamen kann optional ein Login-Alias vergeben werden, der für die Anmeldung verwendet werden kann. Anders als der Benutzername kann der Alias bei Bedarf geändert werden. |

| Aktiv | Hier können Sie das Benutzerkonto aktivieren/ deaktivieren. Wenn das Benutzerkonto deaktiviert ist, kann der Benutzer sich nicht anmelden. |

| Eine gültige E-Mail-Adresse. Diese ist erforderlich, um dem Benutzer zu ermöglichen, sein Passwort zurückzusetzen. Diese Eingabe ist obligatorisch. | |

| Vorname | Vorname des Benutzers. Wenn der Benutzer angemeldet ist, erscheint dieser Name rechts in der oberen Leiste auf der Schaltfläche Benutzer. |

| Nachname | Nachname des Benutzers. |

| Telefon | Eine gültige Telefonnummer. Die Telefonnummer ist erforderlich, wenn für den Benutzer die Verwendung von Zwei-Faktor-Authentifizierung konfiguriert ist. |

| Eigentümer | Ein anderer Benutzer, der diesen Benutzer "besitzt" (verwaltet). Wählen Sie einen Benutzer aus der Auswahlliste und klicken Sie Fertig zum Bestätigen. Detaillierte Informationen zu Benutzerhierarchien finden Sie unter Verwalten von Benutzerhierarchien. |

| Delegiert von | Kann aktiviert werden, um Benutzerhierarchien und Berechtigungen an einen Benutzer zu delegieren. Weitere Informationen zum Delegieren finden Sie unter Verwalten von Benutzerhierarchien. |

Wählen Sie die Anmeldeoptionen für den Benutzer aus.

Wählen Sie auf der rechten Seite die globalen Rollen für den Benutzer. Informationen zu den globalen Rollen finden Sie unter Verwalten von Berechtigungen.

Klicken Sie Speichern, um Ihre Einstellungen zu speichern.

Der neue Benutzer wird der Benutzerliste hinzugefügt.

Info: Standardmäßig ist bei Benutzern, die manuell angelegt wurden, die Berechtigung “Own user management” aktiviert.

Info: Für diese Option müssen Sie eine Rolle mit Benutzerverwaltungsberechtigung haben.

Die Stammdatenrollen werden vom ausgewählten Benutzer kopiert.

Info: Für diese Option müssen Sie eine Rolle mit Benutzerverwaltungsberechtigung haben.

Klicken Sie auf das Menüsymbol rechts neben der jeweiligen Zeile und anschließend auf Delegieren, um Ihre Benutzerhierarchien und Berechtigungen an einen Benutzer zu delegieren.

Klicken Sie Delegierung aufheben, um eine Delegierung zu entfernen.

Detaillierte Informationen zum Delegieren finden Sie unter Verwalten von Benutzerhierarchien.

Info: Für diese Option müssen Sie eine Rolle mit Benutzerverwaltungsberechtigung haben.

Klicken Sie auf das Menüsymbol rechts neben der jeweiligen Zeile und anschließend auf Deaktivieren, um einen aktiven Benutzer zu deaktivieren, bzw. auf Aktivieren, um einen deaktivierten Benutzer wieder zu aktivieren.

Info: Für diese Option müssen Sie eine Rolle mit Benutzerverwaltungsberechtigung haben.

Klicken Sie auf das Menüsymbol rechts neben der jeweiligen Zeile und anschließend auf Löschen.

Info: Für diese Option müssen Sie eine Rolle mit Benutzerverwaltungsberechtigung haben.

Berechtigungen legen fest, welche Funktionen ein Benutzer in Cumulocity IoT-Anwendungen ausführen darf. Um das Verwalten von Berechtigungen zu vereinfachen, sind diese in sogenannte Rollen eingeteilt. Jedem Benutzer kann eine Reihe von Rollen zugewiesen werden, deren Berechtigungen addiert werden.

Die folgenden Rollen können zugewiesen werden:

Darüber hinaus kann der Zugriff auf Anwendungen erteilt werden.

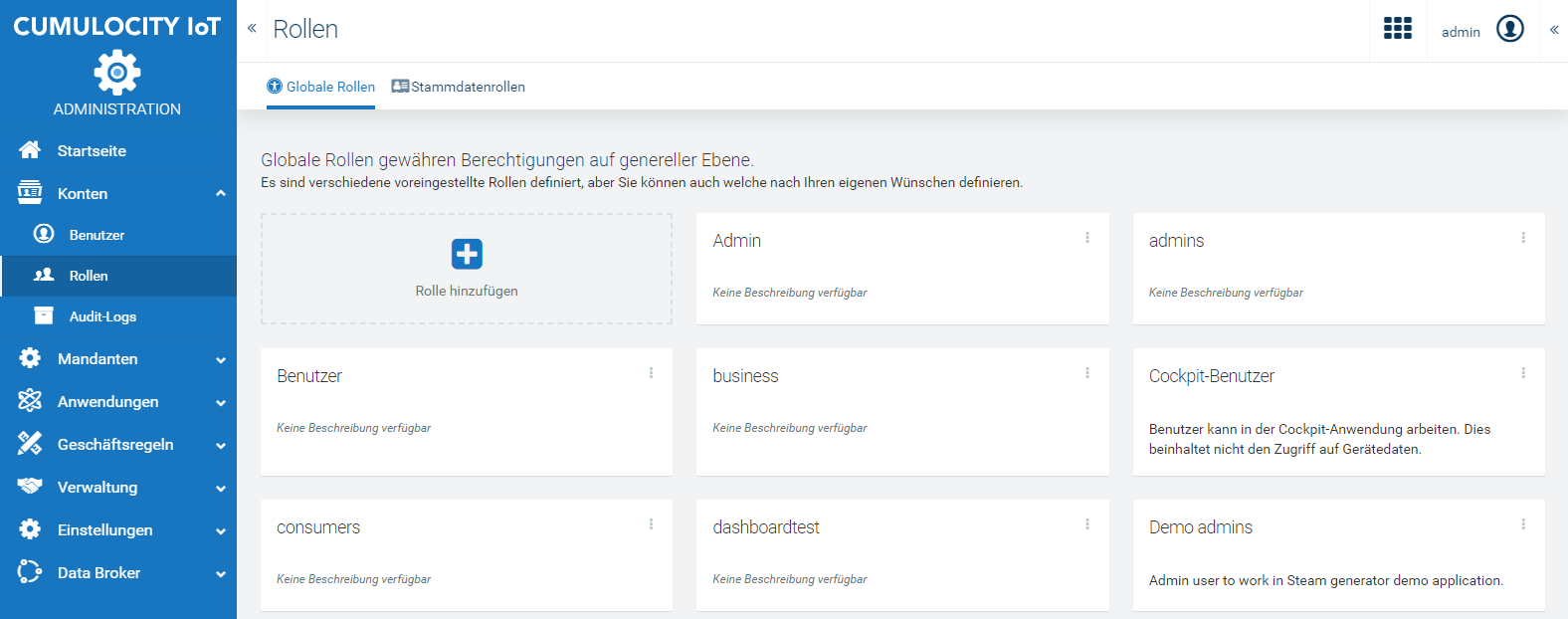

Klicken Sie Rollen im Menü Konto, um die Liste der konfigurierten Rollen anzuzeigen.

In der Registerkarte Globale Rollen finden Sie die Rollen, die allgemeine Berechtigungen erteilen. Es gibt verschiedene vordefinierte globale Rollen, aber Sie können auch eigene nach Ihren Bedürfnissen erstellen.

Info: Die vordefinierten Rollen sind nicht vollständig konfiguriert. Sie können als Muster betrachtet werden, die für einen bestimmten Zweck vorkonfiguriert sind. Sie können sie als Ausgangspunkt verwenden und dann weiter an Ihre Bedürfnisse anpassen.

Achten Sie beim Anlegen eines neuen Benutzers darauf, dass die globalen Rollen, die sie diesem zuweisen, alle Berechtigungen umfassen, die speziell für diesen Benutzer relevant sind. Wenn ein Benutzer z. B. nur die Rolle “Cockpit-Benutzer” hat (siehe unten), kann er auf nichts anderes als die Cockpit-Anwendung zugreifen.

Die Rollen “admins” und “devices” haben einen Sonderstatus:

| Rolle | Beschreibung |

|---|---|

| admins | Alle Berechtigungen sind aktiviert. Der ursprüngliche Administrator, d.h. der erste in diesem Mandanten erstellte Benutzer, hat diese Rolle. |

| devices | Typische Berechtigungskonfiguration für Geräte. Nach der Registrierung weist ein Gerät automatisch diese Rolle auf. Bearbeiten Sie diese Rolle, wenn Ihre Geräte weniger oder mehr Berechtigungen erfordern, oder weisen Sie Ihren Geräten andere Rollen zu. |

Darüber hinaus werden anfänglich die folgenden vorkonfigurierten Rollen bereitgestellt:

| Rolle | Beschreibung |

|---|---|

| Regelmanager | Hat Zugriff auf alle Smart Rules und Echtzeitregeln. |

| Cockpit-Benutzer | Hat Zugriff auf die Anwendung Cockpit. Zusätzlich sollten Sie eine Rolle hinzufügen, die Geräten Zugriff gewährt. |

| Device Management-Benutzer | Hat Zugriff auf die Anwendung Device Management. Der Benutzer kann damit den Simulator nutzen und Bulk-Operationen ausführen. Zusätzlich sollten Sie eine Rolle hinzufügen, die Geräten Zugriff gewährt. |

| Globaler Manager | Hat Lese- und Schreibzugriff auf alle Geräte. |

| Globaler Leser | Hat Lesezugriff auf alle Geräte. |

| Globaler Benutzermanager | Kann alle Benutzer verwalten. |

| Geteilter Benutzermanager | Kann untergeordnete Benutzer verwalten. Um untergeordnete Benutzer verwalten zu können, muss der Abonnementplan Benutzerhierarchien einschließen. |

| Mandantenmanager | Kann mandantenweite Einstellungen verwalten, z. B. eigene Anwendungen, Datenvermittlung, Datenhaltung, Optionen und Mandantenstatistiken. |

Unter Umständen werden auch die folgenden älteren Rollen angezeigt:

| Rolle | Beschreibung |

|---|---|

| business | Hat Zugriff auf alle Geräte und deren Daten, aber hat keine Verwaltungsberechtigung für den Mandanten. |

| readers | Kann alle Daten lesen (einschl. Benutzer, im Unterschied zu “Globaler Leser”). |

Klicken Sie Rolle hinzufügen in der Registerkarte Globale Rollen.

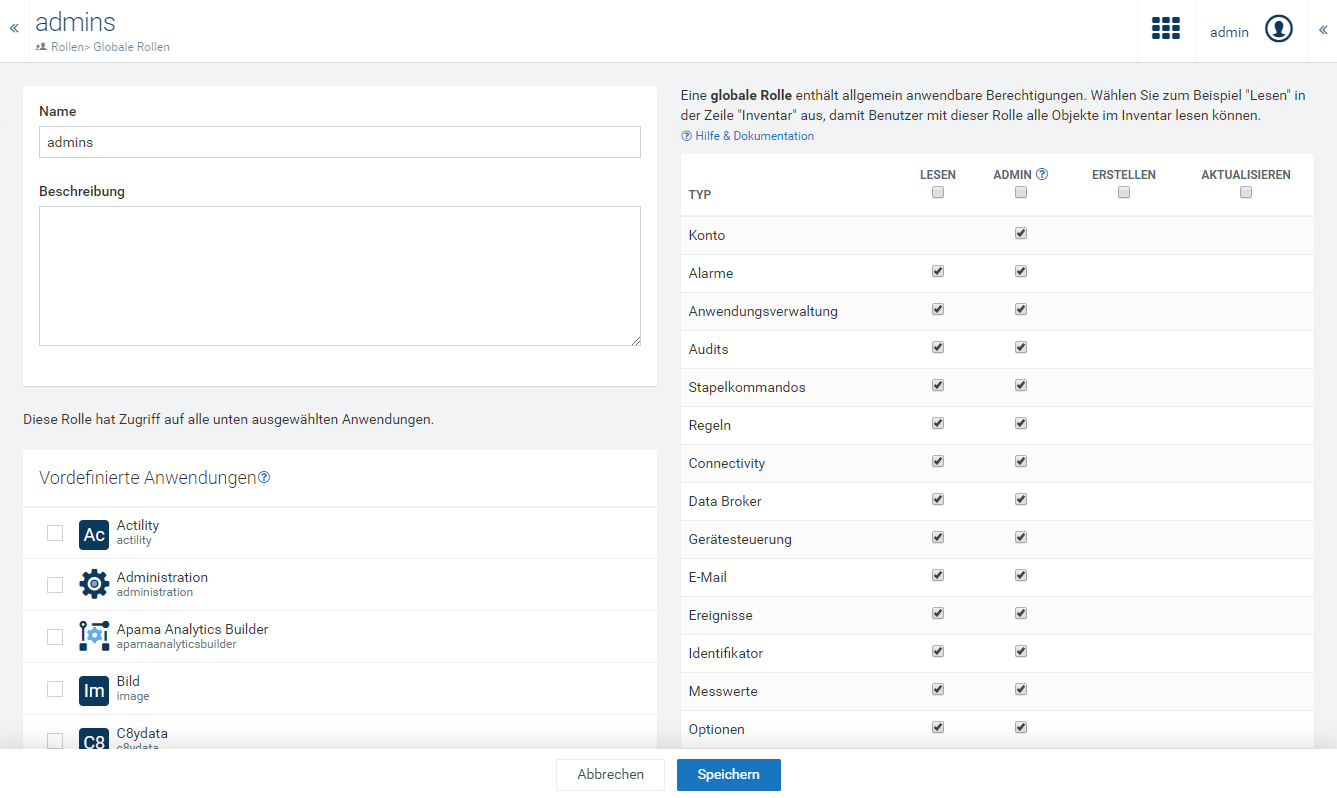

Auf der Seite Neue globale Rolle sehen Sie links eine Liste mit Berechtigungstypen und rechts eine Liste der Anwendungen, auf die zugegriffen werden kann.

Der folgende Screenshot zeigt die Einstellungen für die Rolle “admins”.

Berechtigungsebenen

Für jeden Typen können Sie die folgenden Berechtigungsebenen wählen:

Info: ERSTELLEN-Berechtigungen sind mit dem Eigentumskonzept in Cumulocity IoT verbunden. Wenn Sie ein Objekt erstellt haben, sind Sie der Eigentümer und können das Objekt ohne weitere Berechtigungen verwalten. Wenn Sie beispielsweise die ERSTELLEN-Berechtigung für Stammdaten haben, können Sie Geräte und Gruppen erstellen und diese vollständig verwalten. Sie können jedoch keine Geräte und Gruppen, die Sie nicht selbst erstellt haben, verwalten, ohne dafür eine AKTUALISIEREN-Berechtigung oder eine zusätzliche Stammdatenrolle zu haben (siehe unten). Diese Konzept unterstützt es, Geräten minimale Berechtigungen zuzuweisen. Es ermöglicht Ihnen auch, Benutzerverwaltungsrechte auf untergeordnete Benutzer zu beschränken, wenn Sie Benutzerhierarchien abonniert haben.

Aktivieren Sie die Checkbox oben in einer Spalte, wenn Sie die entsprechende Berechtigungsebene auf alle Berechtigungstypen anwenden möchten.

Berechtigungskategorien

Die folgenden Berechtigungskategorien sind standardmäßig verfügbar:

| Kategorie | Beschreibung |

|---|---|

| Alarme | Anzeigen oder Bearbeiten von Alarmen für Geräte. |

| Anwendungsverwaltung | Anzeigen oder Bearbeiten der in diesem Konto verfügbaren Anwendungen. |

| Audits | Anzeigen oder Erstellen von Audit-Logs für Geräte. |

| Bulk-Operationen | Anzeigen oder Erstellen von Bulk-Operationen. |

| CEP management | Anzeigen oder Bearbeiten von CEP-Regeln. |

| Data Broker | Senden von Daten an andere Mandanten oder Empfangen von Daten von anderen Mandanten. |

| Gerätesteuerung | Anzeigen oder Bearbeiten von Kommandos für Geräte bzw. Senden von Kommandos an Geräte. Wird auch für die Geräteregistrierung verwendet. |

| Ereignisse | Anzeigen oder Erstellen von Ereignissen für Geräte. |

| Globale Smart Rules | Konfigurieren von globalen Smart Rules. |

| Identifikator | Anzeigen oder Bearbeiten von Identifikatoren für Geräte. |

| Stammdaten | Anzeigen oder Bearbeiten von Stammdaten. |

| Messwerte | Anzeigen oder Erstellen von Messwerten für Geräte. |

| Optionen | Anzeigen oder Bearbeiten von Kontooptionen wie etwa Passwortregeln. |

| Datenhaltungsregeln | Anzeigen oder Bearbeiten von Datenhaltungsregeln. |

| Planen von Berichten | Verwalten von Berichts-Exportplänen |

| Simulator | Konfigurieren von simulierten Geräten. |

| SMS | Konfigurieren von SMS. |

| Mandanten | Anzeigen, Erstellen, Bearbeiten oder Löschen von Untermandanten. |

| Mandantenstatistiken | Anzeigen der Nutzungsdaten für dieses Konto, wie auf der Startseite der "Administration"-Anwendung gezeigt. |

| Benutzerverwaltung | Anzeigen oder Bearbeiten von Benutzern, globalen Rollen und Berechtigungen. |

| Eigener Benutzer | Anzeigen oder Bearbeiten Ihres eigenen Benutzers. |

Möglicherweise werden weitere Berechtigungen angezeigt, abhängig von den Funktionalitäten in Ihrem Abonnementplan. Diese werden in Verbindung mit den jeweiligen Funktionalitäten beschrieben.

Wichtig: Werden neue Funktionen mit neuen Berechtigungen zu Cumulocity IoT hinzugefügt, so werden diese nicht automatisch zu bestehenden Rollen hinzugefügt. Sollten Sie feststellen, dass Sie eine kürzlich angekündigte Funktionalität nicht verwenden können, überprüfen Sie zunächst Ihre Berechtigungen.

Sie können Benutzern globale Rollen entweder direkt in der Benutzerliste oder auf der entsprechenden Benutzerseite zuweisen.

Klicken Sie auf die Zeile des jeweiligen Benutzers in der Benutzerliste. Aktivieren oder deaktivieren Sie auf der Benutzerseite rechts die Checkboxen für die entsprechenden globalen Rollen. Klicken Sie Speichern, um Ihre Einstellungen zu speichern.

Stammdatenrollen enthalten Berechtigungen, die Sie Gerätegruppen zuweisen können. Eine Stammdatenrolle kann beispielsweise die Berechtigung enthalten, ein Gerät neu zu starten. Sie können diese Stammdatenrolle einer Gruppe von Geräten, z. B. “Region Nord”, und einem Benutzer, z. B. “Schmidt”, zuweisen. Daraus resultiert, dass der Benutzer “Schmidt” alle Geräte, die in der Gruppe “Region Nord” oder einer Untergruppe enthalten sind, neu starten kann.

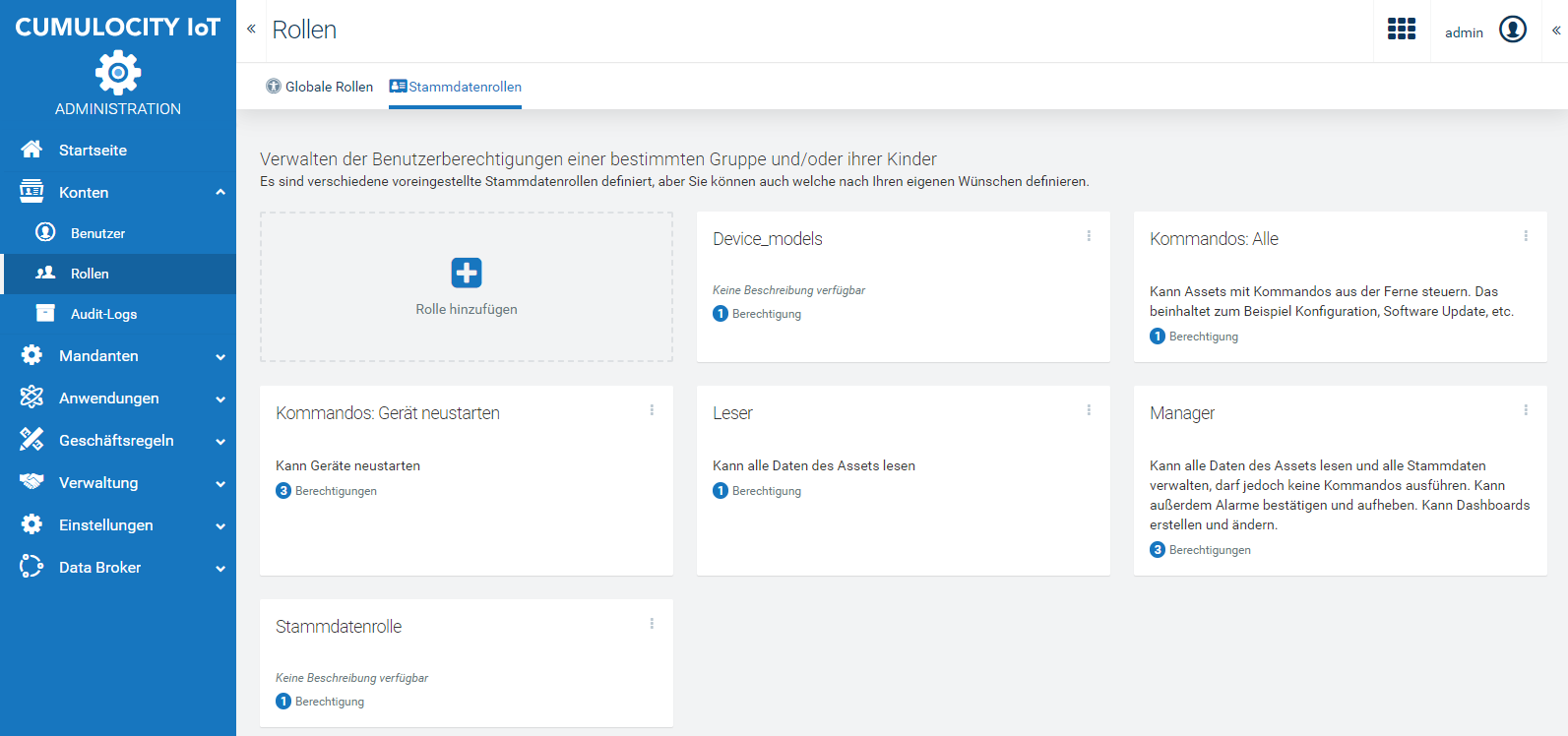

Um die konfigurierten Stammdatenrollen anzuzeigen, wählen Sie Rollen im Menu Konto und wechseln Sie zur Registerkarte Stammdatenrollen.

In der Registerkarte Stammdatenrollen können Sie Berechtigungen für bestimmte Gruppen und/oder deren Kinder verwalten. Es gibt verschiedene voreingestellte Stammdatenrollen, aber Sie können auch eigene Rollen nach Ihren Bedürfnissen erstellen.

Die folgenden Stammdatenrollen sind in neuen Mandanten voreingestellt:

| Rolle | Beschreibung |

|---|---|

| Manager | Kann alle Daten des Assets lesen und alle Stammdaten verwalten, aber keine Operationen ausführen. Kann zusätzlich Stammdaten (einschließlich Dashboards) und Alarme verwalten. |

| Operationen: Alle | Kann die Assets per Fernzugriff verwalten, indem er Operationen an ein Gerät sendet (z. B. Software-Updates, Fernkonfigurationen). |

| Operationen: Gerät neustarten | Kann Geräte neustarten. |

| Leser | Kann alle Daten des Assets lesen. |

Klicken Sie Rolle hinzufügen in der Registerkarte Stammdatenrollen.

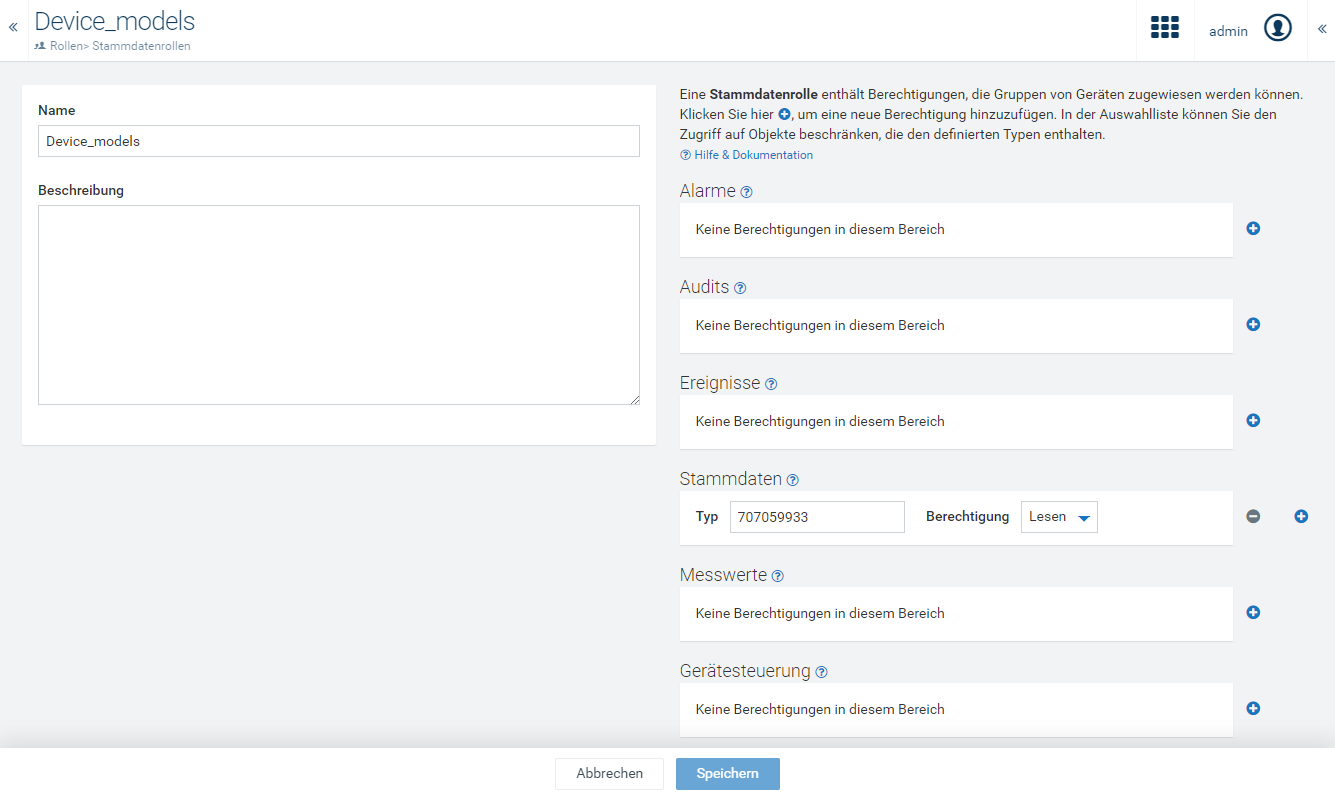

Oben auf der Seite können Sie einen Namen für die Stammdatenrolle vergeben. Klicken Sie in das Feld, geben Sie einen Namen ein und klicken Sie auf das grüne Häkchen zum Speichern Ihrer Eingabe.

Die Berechtigungen sind in die folgenden Kategorien eingeteilt:

| Kategorie | Beschreibung |

|---|---|

| Alarme | Berechtigungen für das Verwenden von Alarmen von Geräten. |

| Audits | Berechtigungen für Audit-Logs. |

| Ereignisse | Berechtigungen für das Arbeiten mit Ereignissen von Geräten. |

| Stammdaten | Berechtigungen für das Anzeigen und Bearbeiten von Geräten. |

| Messwerte | Berechtigungen für Messwerte. |

| Gerätesteuerung | Berechtigungen für die Fernsteuerung von Geräten. |

| Voller Zugriff | Vollständiger Zugriff auf die verbundenen Geräte, hauptsächlich zur Vereinfachung der Konfiguration. |

Info: Service Provider sehen eine weitere Berechtigung “Support” in Ihrem Management-Mandanten. Diese Berechtigung ermöglicht es Benutzern des Service Providers, den Benutzern ihrer Kunden Support zu geben, siehe Support für Benutzer in anderen Mandanten.

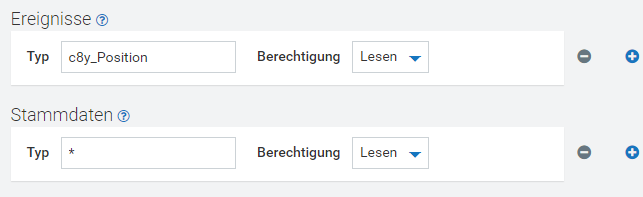

Fügen Sie einer Rolle eine Berechtigung hinzu, indem Sie das Plus-Symbol neben der gewünschten Kategorie klicken.

Geben Sie im Feld Typ einen Typen ein, um den Datentypen weiter einzuschränken, für den diese Berechtigung gelten soll.

Nehmen wir etwa an, ihr Gerät sendet Messwerte zum Device Management, wie “c8y_SignalStrength”, sowie aktuelle Produktionsmesswerte. Sie möchten aber, dass der Benutzer nur die Device Management-Messwerte sieht. In diesem Fall geben Sie “c8ySignalStrength” als Typ ein.

Standardmäßig enthält das Feld Typ ein Sternsymbol *, so dass alle Typen eingeschlossen sind.

Info: Weitere Informationen zu möglichen Typen finden Sie in Ihrer Gerätedokumentation, der Sensor Library von Cumulocity IoT oder der Device Management Library. Der Typ, der hier verwendet wird, ist der sogenannte “Fragmenttyp”, nicht das “Type”-Attribut. Sie müssen alle Fragmenttypen, die in einem Messwert gesendet werden, eingeben, damit der Messwert sichtbar wird; ähnliches gilt für andere Datentypen.

Wählen Sie im Feld Berechtigung eine Berechtigungsebene aus der Auswahlliste:

Wichtig: Wenn Sie eine Berechtigung hinzufügen, erscheint möglicherweise ein kleines Ausrufungszeichen. Das Ausrufungszeichen weist darauf hin, dass die soeben hinzugefügte Rollen keine Auswirkung hat, da eine andere, “höhere” Berechtigung, die für den Benutzer gesetzt wurde, diese Berechtigung bereits umfasst. Überprüfen Sie in diesem Fall, ob Sie vollständigen Zugriff gewährt haben oder ob es im gleichen Abschnitt eine andere Berechtigung mit “*” als Typen und “Alle” als Berechtigung gibt.

Nehmen wir als weiteres Beispiel an, dass Sie Tracking-Geräte verwenden. Sie möchten, dass Ihr Benutzer alle Geräte sehen, aber nichts ändern kann. Außerdem soll der Benutzer in der Lage sein, die Wege von Geräten auf einer Karte zu verfolgen. Wege werden über ein Ereignis mit dem Fragmenttypen “c8y_Position” aufgezeichnet (siehe Sensor Library). Erteilen Sie dem Benutzer eine LESEN-Berechtigung auf Stammdaten und auf Ereignisse mit dem Typen “c8y_Position”, wie in der Abbildung unten dargestellt.

Stammdatenrollen werden einem Benutzer und einer Gerätegruppe zugewiesen.

Klicken Sie Benutzer im Menü Konto, wählen Sie einen Benutzer aus der Benutzerliste und wechseln Sie zur Registerkarte Stammdatenrollen.

In der Registerkarte Stammdatenrollen sehen Sie einen Baum mit Gerätegruppen. Klicken Sie auf den Pfeil rechts von einer Gruppe, um eine Stammdatenrollen zuzuweisen. Wählen Sie die gewünschten Rollen und klicken Sie Anwenden. Weitere Informationen zu den Rollen erhalten Sie, wenn Sie den Mauszeiger über das Info-Symbol bewegen, oder unter Anzeigen von Stammdatenrollen.

Wichtig: Wenn ein Benutzer bereits eine globale Rolle hat, die Stammdatenberechtigungen umfasst, kann der Benutzer alle Geräte sehen oder ändern, unabhängig von den hier zugewiesenen Stammdatenrollen.

Stammdatenrollen werden von Gruppen an alle ihre direkten und indirekten Untergruppen sowie die Geräte in der Gruppe vererbt. Wenn Sie etwa eine Rolle mit Leseberechtigung für Alarme für eine Gerätegruppe wählen, kann der Benutzer alle Alarme für alle Geräte in dieser Gruppe sowie in ihren Untergruppen sehen.

Wenn ein Benutzer Stammdatenzugriff für eine Gerätegruppe hat, hat er auch Zugriff auf alle Dashboards für diese Gruppe in der Cockpit-Anwendung.

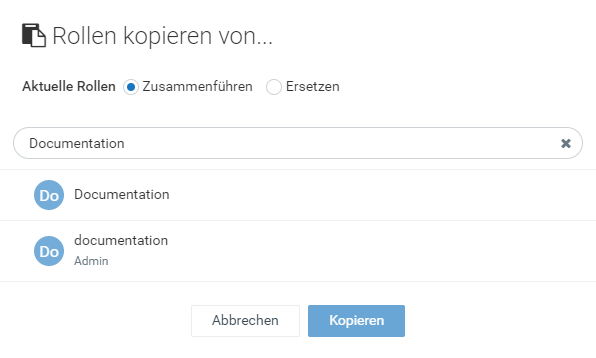

Sie können auch Stammdatenrollen eines anderen Benutzers kopieren. Klicken Sie Stammdatenrollen eines anderen Benutzers kopieren, um Rollen zu kopieren. Wählen Sie im folgenden Fenster einen Benutzer aus und klicken Sie Kopieren. Oben können Sie auswählen, ob Sie die Rollen mit den vorhandenen Rollen zusammenführen möchten (Standardeinstellung), oder ob Sie die vorhandenen Rollen ersetzen möchten. Das Kopieren von Rollen erleichtert das Verwalten von Berechtigungen für viele Benutzer, da Sie einen Referenzbenutzer erstellen können, um von dort die Rollen zu kopieren.

Wenn Sie Aktionen durchführen möchten für die Sie keine ausreichende Berechtigung haben, erhalten Sie eine Fehlermeldung.

Klicken Sie für Hilfe bei der Fehlersuche auf die Schaltfläche Benutzer in der rechten oberen Leiste. Wählen Sie aus dem Kontextmenü Verweigerte Anfragen. Im darauf folgenden Fenster finden Sie Details zu den verweigerten Anfragen. Ein Administrator oder der Support kann Ihnen helfen, die Berechtigungsprobleme zu beheben.

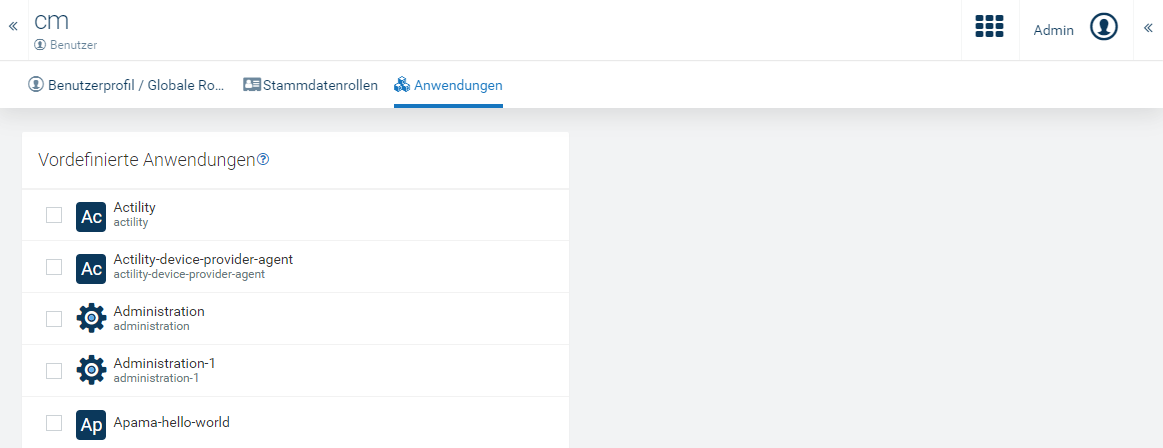

Die Registerkarte Anwendungen zeigt eine Liste aller verfügbaren Anwendungen in Ihrem Mandanten in alphabetischer Reihenfolge.

Um dem Benutzer Anwendungen zuzuweisen, wählen Sie einfach die entsprechenden Anwendungen aus und klicken Speichern.

Weitere Informationen zur Anwendungsverwaltung finden Sie unter Verwalten von Anwendungen.

Info: Wenn ein Benutzer die globale Berechtigung hat, alle Anwendungen einzusehen, wird eine entsprechende Information angezeigt.

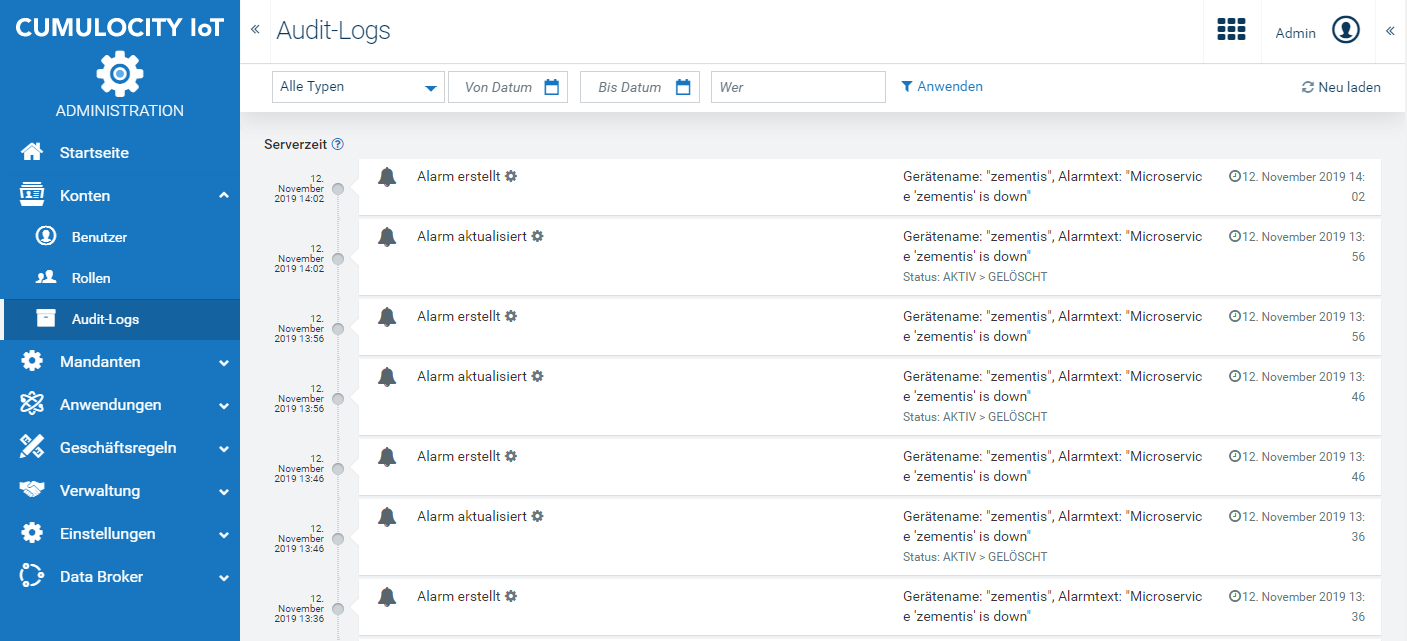

Audit-Logs zeigen die von Benutzern ausgeführten Kommandos.

Um die Audit-Logs-Liste anzuzeigen, klicken Sie Audit Logs im Menü Konto. Für jeden Logeintrag werden die folgenden Informationen bereitgestellt:

| Spalte | Beschreibung |

|---|---|

| Serverzeit | Serverzeit bei der Verarbeitung des Kommandos. |

| Ändern | Typ des Kommandos, z. B. "Alarm erstellt", "Smart Rule gelöscht". Darunter wird der Benutzer angezeigt, der das Kommando verarbeitet hat. |

| Beschreibung | Liefert je nach Kommando weitere Informationen, z. B. Gerätename, Alarmtext, Kommandostatus. |

| Gerätezeit | Gerätezeit bei der Verarbeitung des Kommandos. Diese kann sich von der Serverzeit unterscheiden. |

Es werden nur die letzten 100 Logeinträge angezeigt. Klicken Sie Mehr laden am Listenende, um weitere Logeinträge anzuzeigen.

Info: Die Audit-Logs-Liste wird nicht automatisch aktualisiert, wenn eine Echtzeitaktualisierung von Kommandos erfolgt ist. Klicken Sie Neu laden rechts oben in der Menüleiste, um die Liste der Kommandos zu aktualisieren.

Um Logeinträge leichter durchsuchen zu können, können diese gefiltert werden nach

Klicken Sie das Filter-Symbol neben den Filter-Eingabefeldern, um den Filter anzuwenden. Zum Aufheben von Filtern klicken Sie das Löschen-Symbol (wird nur angezeigt, wenn Filter gesetzt sind).

In der Cumulocity IoT-Plattform gibt es zwei Arten von Anwendungen:

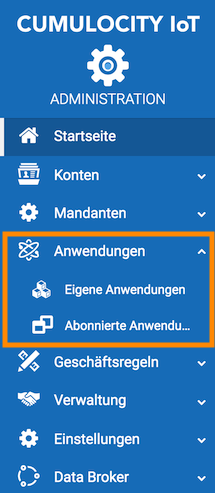

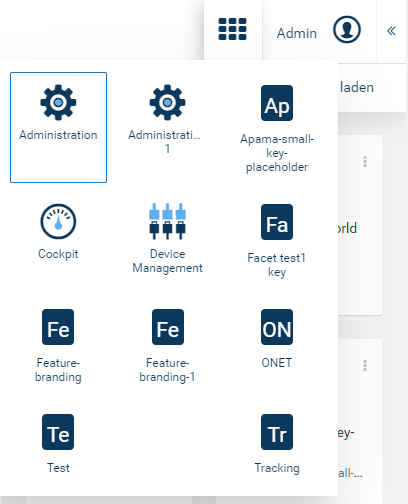

Klicken Sie auf Eigene Anwendungen oder Abonnierte Anwendungen im Menü Anwendungen des Navigators, um eine Liste aller entsprechenden Anwendungen in Ihrem Konto anzuzeigen.

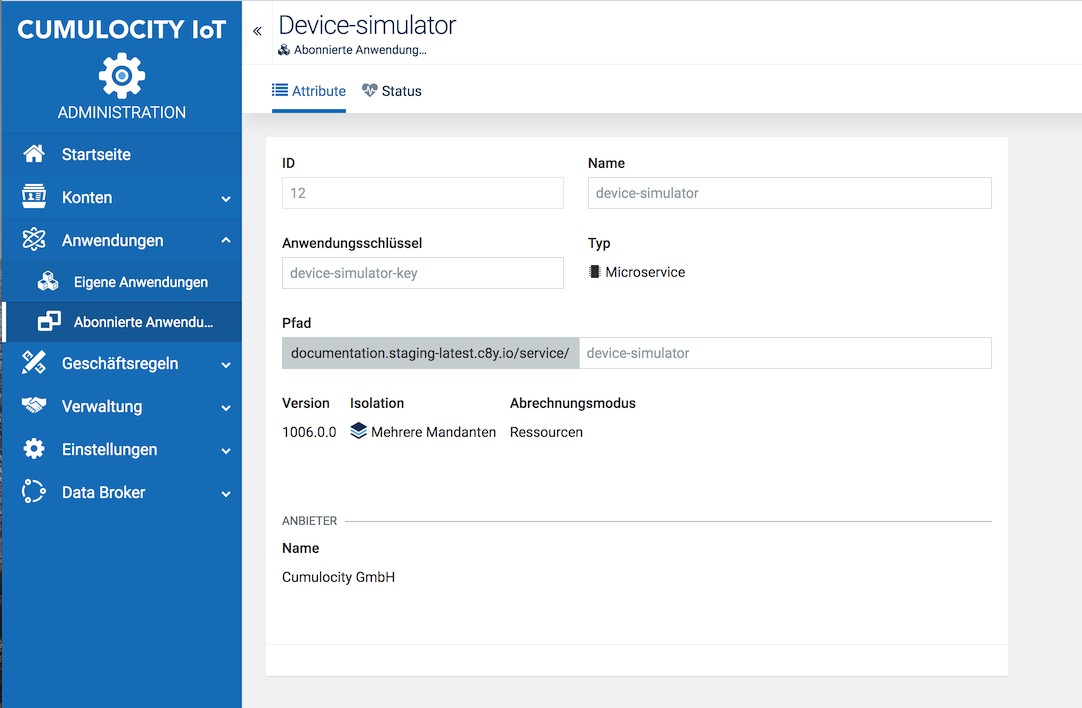

Klicken Sie auf eine Anwendungskarte, um die Attribute der Anwendung anzuzeigen.

Für jede Anwendung werden die folgenden Attribute angezeigt:

| Feld | Beschreibung | Web-Anwendung | Microservice | Externe Anwendung |

|---|---|---|---|---|

| ID | Eindeutige ID zur Identifikation der Anwendung | Automatisch generiert | Automatisch generiert | Automatisch generiert |

| Name | Anwendungsname. Wird als Titel oben links auf der Anwendungsseite angezeigt und im Application Switcher verwendet. | Automatisch generiert | Automatisch generiert, basierend auf dem Namen der ZIP-Datei | Vom Benutzer vergeben |

| Anwendungsschlüssel | Wird zur Identifikation der Anwendung verwendet. Wird außerdem verwendet, um die Anwendung als Abonnement zur Verfügung zu stellen, siehe Concepts Guide. | Automatisch generiert | Automatisch generiert, basierend auf dem Namen der ZIP-Datei | Vom Benutzer vergeben |

| Typ | Anwendungstyp | Gehostete Anwendung | Microservice | Externe Anwendung |

| Pfad | Teil der URL, die die Anwendung aufruft | Automatisch generiert | Automatisch generiert als .../service/<microservice name> | Vom Benutzer bereitgestellt. Wenn Sie beispielsweise "hallo" als Anwendungspfad verwenden, lautet die URL der Anwendung "/apps/hallo". |

Bei Anwendungen des Typs “Microservice” finden Sie zusätzlich Informationen zu dessen Version sowie zu dessen Isolationsstufe und Abrechnungsmodus. Details zu diesen Parametern siehe Enterprise Tenant > Verwalten von Mandanten > Microservice-Nutzung.

Cumulocity IoT stellt vielerlei Anwendungen für verschiedene Zwecke bereit.

Je nach Ihrer Installation und/oder Ihren optionalen Services zeigt Ihr Mandant eine Auswahl der unten genannten potenziell verfügbaren Anwendungen an.

Die Spalten enthalten folgende Informationen:

Im Standard Tenant finden Sie die folgenden Standardanwendungen:

| Anwendung | Funktionalität | Name (wie in der API verwendet) | Typ |

|---|---|---|---|

| Administration | Gibt Konto-Administratoren die Möglichkeit, Rollen, Mandanten und Anwendungen zu verwalten. | administration | Web-Anwendung |

| Apama-ctrl* | Laufzeit für Apama EPL-Apps, Smart Rules und Analytics Builder. | apama-ctrl-* (verschiedene Zeichenketten für verschiedene Größen-/Kapazitätsoptionen) | Microservice |

| Apama Analytics Builder | Analytics Builder Modellmanager und -editor – ermöglicht die grafische Erstellung von Modellen, um Daten von Geräten zu verarbeiten und darauf zu reagieren. | Apama Analytics Builder | Web-Anwendung |

| Cep | Diese Anwendung ist veraltet und keine Standardanwendung im Standard Tenant mehr. Apama ist nun die Standard-CEP-Engine. Definieren Sie geschäftliche Aktivitäten anhand von Echtzeitdaten über die Esper CEP Engine. Diese CEP-Variante verwendet eine gemeinsame Instanz für mehrere Mandanten. Siehe "Cep-small" für eine mandantenspezifische Bereitstellung. |

cep | Microservice |

| Cockpit | Verwalten und überwachen Sie IoT-Assets und Daten aus Geschäftssicht. | cockpit | Web-Anwendung |

| Device Management | Verwalten und überwachen Sie Geräte und führen Sie die Steuerung und Fehlerbehebung von Geräten per Fernzugriff durch. | devicemanagement | Web-Anwendung |

| Device simulator | Simulieren Sie alle Aspekte von IoT-Geräten. | device-simulator | Microservice |

| Report agent | Ermöglicht das Planen von Datenexporten aus der Cockpit-Anwendung heraus. | report-agent | Microservice |

| Smart Rules | Verwenden Sie die Smart Rule Engine und erstellen Sie Smart Rules, um Aktionen anhand von Echtzeitdaten auszuführen. Erfordert eine der folgenden Anwendungen: "Cep", "Apama“ | smartrule | Microservice |

| Anwendung | Funktionalität | Name (wie in der API verwendet) | Typ |

|---|---|---|---|

| Branding | Passen Sie das Erscheinungsbild Ihrer Mandanten nach Ihren Vorlieben an. | branding | Microservice |

| Data Broker | Bietet die Möglichkeit, Daten gezielt mit anderen Mandanten zu teilen. | feature-broker | Funktion |

| SSL-Verwaltung | Aktivieren Sie einen eigenen benutzerdefinierten Domain-Namen durch Verwendung eines SSL-Zertifikats. | sslmanagement | Microservice |

| User hierarchies | Hiermit können Sie in Cumulocity IoT verschiedene Organisationen getrennt verwalten, die dieselbe Datenbank teilen. | feature-user-hierarchy | Funktion |

| Anwendung | Funktionalität | Name (wie in der API verwendet) | Typ |

|---|---|---|---|

| Actility | Schaffen Sie eine Schnittstelle zu LoRa-Geräten über Actility ThingPark. | actility | Microservice |

| Apama EPL Apps | Diese Anwendung ist ein optionaler Service in Cumulocity IoT Core, aber ein Standardservice in Cumulocity IoT Edge. Manager und Editor für Apama Event Processing Language (EPL) Apps zur sofortigen Verarbeitung eingehender Daten. |

Apama EPL Apps | Web-Anwendung |

| CEP custom rules | Diese Anwendung ist veraltet. Laden Sie Ihre eigenen mit Esper erstellten CEP-Regeln in einer mandantenspezifischen Bereitstellung hoch. Sie müssen die Anwendung "Cep-small" abonnieren, um diese Funktion nutzen zu können. |

feature-cep-custom-rules | Funktion |

| Cep-small | Diese Anwendung ist veraltet. CEP-Variante. Ermöglicht das Arbeiten mit CEP-Regeln auf Basis von Esper in einer mandantenspezifischen Bereitstellung (im Unterschied zu "Cep", das eine gemeinsame Instanz verwendet). Sie müssen "CEP custom rules" abonnieren, um eigene Esper CEP-Regeln hochladen zu können. |

cep-small | Microservice |

| Cloud Fieldbus | Erfassen Sie Daten von Fieldbus-Geräten und verwalten Sie sie per Fernzugriff in Cumulocity IoT. | feature-fieldbus4 | Funktion |

| Cloud Remote Access | Implementiert Virtual Network Computing (VNC) für den Fernzugriff auf Bedienfelder und andere Geräte über einen Webbrowser. | cloud-remote-access | Microservice |

| Connectivity | Schaffen Sie eine Schnittstelle zu Mobilgeräten über verschiedene SIM-Anbieter wie Jasper, Ericsson und Comarch. | connectivity-agent-server | Microservice | Microservice hosting | Hosten Sie Ihre eigenen Microservices in Cumulocity IoT. | feature-microservice-hosting | Funktion |

| OPCUA | Kommunizieren Sie mit OPC UA-Servern über ein OPC UA-Geräte-Gateway. | opcua-mgmt-service | Microservice |

| Sigfox | Schaffen Sie eine Schnittstelle zu Sigfox-Geräten über die Sigfox-Cloud. | sigfox-agent | Microservice |

Eigene Anwendungen können sein:

Der Name wird als Titel oben links auf der Anwendungsseite angezeigt. Er wird außerdem im Application Switcher verwendet.

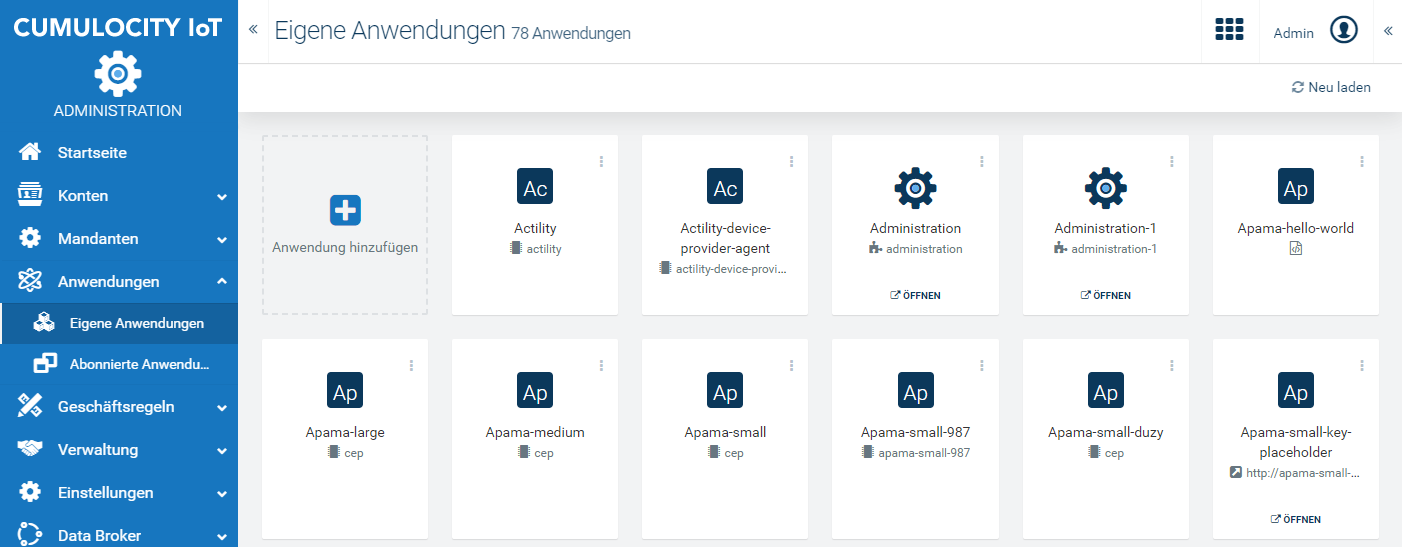

Eigene Anwendungen werden unter Eigene Anwendungen im Menü Anwendungen verwaltet.

Auf der Seite Eigene Anwendungen wird eine Liste aller eigenen Anwendungen in Ihrem Konto angezeigt.

Um weitere Informationen zu der Anwendung anzuzeigen, klicken Sie einfach auf deren Karte. Weitere Informationen zu den Feldern finden Sie unter Anwendungsattribute.

Klicken Sie Öffnen auf der Karte einer Anwendung, um die Anwendung direkt von hier zu starten.

Klicken Sie Anwendung hinzufügen auf der Seite Eigene Anwendungen.

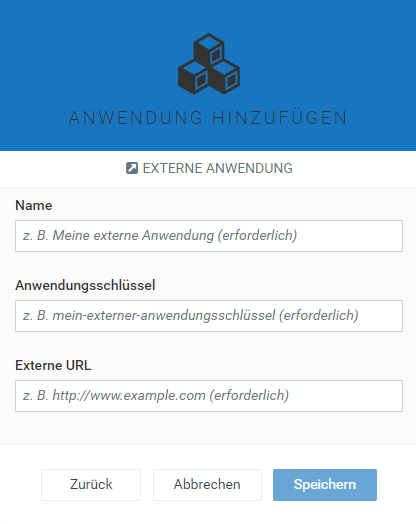

Wählen Sie im darauf folgenden Dialog eine der folgenden Methoden:

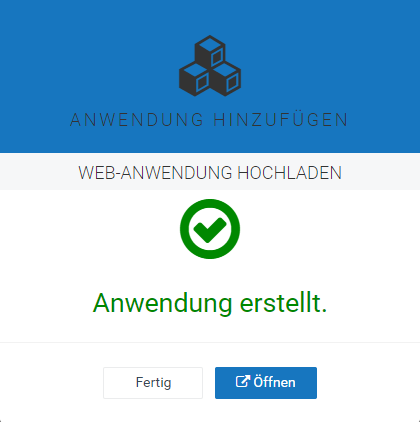

Die Anwendung wird erstellt, sobald die ZIP-Datei erfolgreich hochgeladen wurde.

Der Microservice wird erstellt, sobald die ZIP-Datei erfolgreich hochgeladen wurde.

Wichtig: Um Microservices zur Plattform hinzuzufügen, muss die ZIP-Datei die Manifest-Datei und das Docker Image für den Microservice enthalten. Zur Vorbereitung und Bereitstellung des Microservice-Pakets lesen Sie den Abschnitt Packing unter General aspects im Microservice SDK Guide.

Weitere Informationen zu den Feldern finden Sie auch unter Anwendungsattribute.

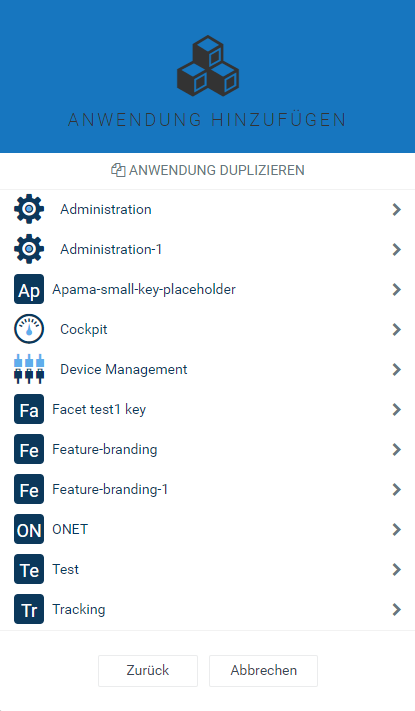

Das Duplizieren einer Anwendung ist erforderlich, wenn Sie eine abonnierte Anwendung nach Ihren eigenen Bedürfnissen anpassen möchten. Das Duplizieren einer abonnierten Anwendung erzeugt ein entsprechendes Duplikat als eigene Anwendung mit einem Link auf die Originalanwendung.

Weitere Informationen zu den Feldern finden Sie auch unter Anwendungsattribute.

Info: Wenn Sie möchten, dass Ihre “eigene Anwendung” eine abonnierte Standardanwendung überschreibt, setzen Sie den Pfad der “eigenen Anwendung” auf den Pfad der ursprünglich abonnierten Anwendung.

Klicken Sie einfach auf die Anwendung oder auf das Menüsymbol rechts neben einem Eintrag und anschließend auf Bearbeiten.

In der Registerkarte Attribute können einige Felder bearbeitet werden, abhängig vom Typ der Anwendung.

Wichtig: Ändern Sie niemals Namen der Systemanwendungen (z. B. “Device Management”, “Cockpit”). Andernfalls schlägt die Mandanteninitialisierung fehl.

Klicken Sie auf das Menüsymbol rechts neben einem Eintrag und anschließend auf Löschen.

Wenn Sie eine Anwendung löschen, die eine abonnierte Anwendung überschreibt, wird die derzeit abonnierte Anwendung für alle Benutzer verfügbar. Die Benutzer profitieren so außerdem von zukünftigen Upgrades der abonnierten Anwendung.

Abonnierte Anwendungen können nicht gelöscht werden. Dies kann nur durch den Eigentümer der Anwendung erfolgen.

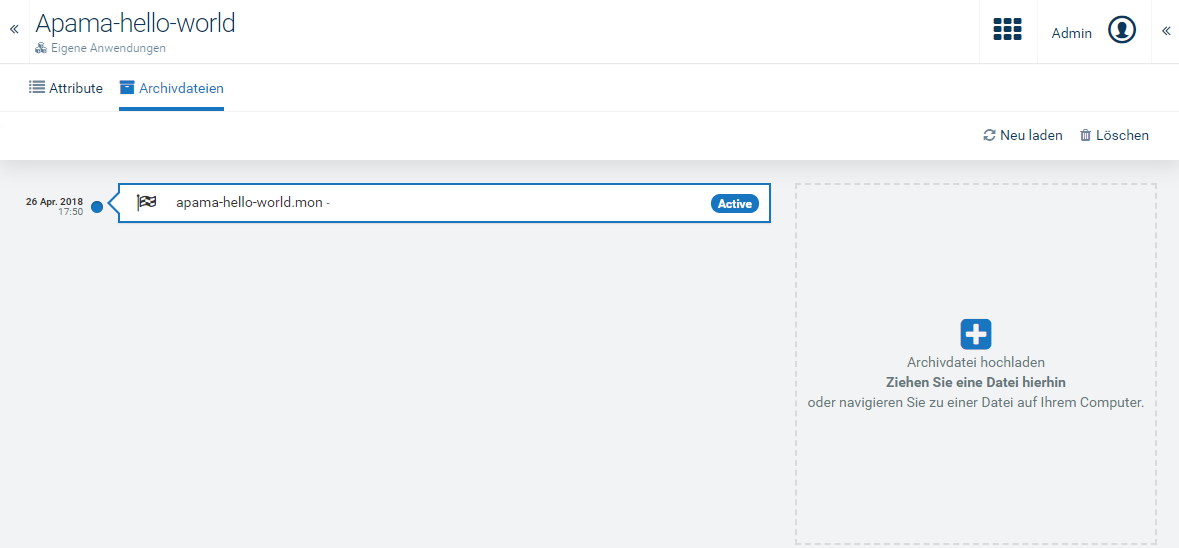

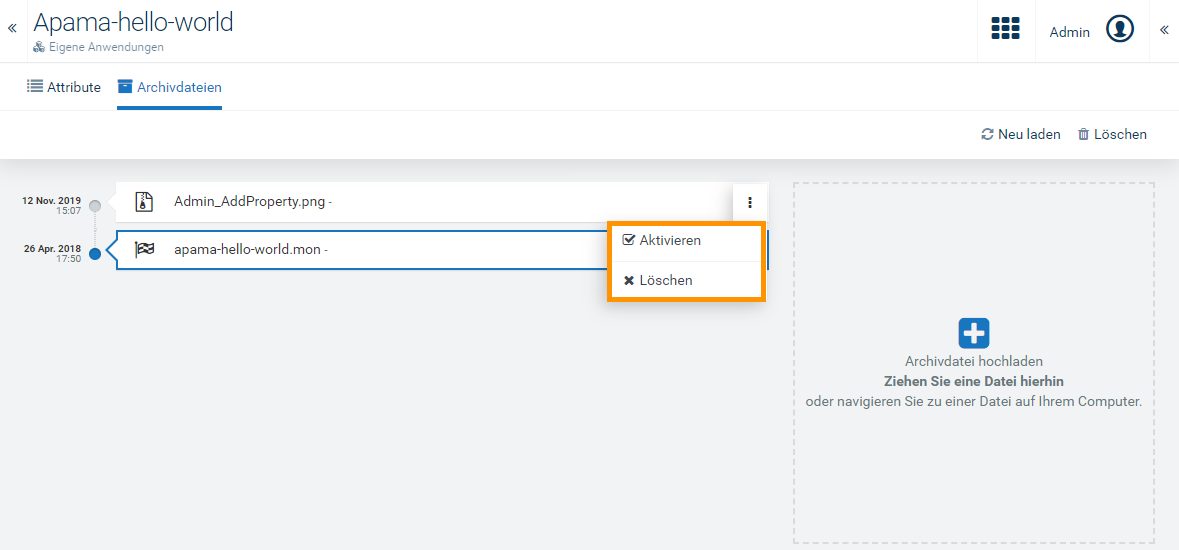

Es können mehrere Anwendungsversionen in Cumulocity IoT gespeichert werden, indem sie als ZIP- oder MON-Dateien hochgeladen werden. Jede Version wird als Archiv bezeichnet. Es können verschiedene Versionen gleichzeitig hochgeladen werden und Sie können zwischen den Versionen wechseln.

Das aktive Archiv (durch ein Cloud-Symbol gekennzeichnet) ist die Version der Anwendung, die aktuell den Benutzern Ihres Kontos zur Verfügung steht. Diese Version kann nicht gelöscht werden.

Info: Die Registerkarte Archiv steht für abonnierte Anwendungen nicht zur Verfügung, da nur der Eigentümer der Anwendung ältere Versionen wiederherstellen kann.

Benutzer können ältere Versionen einer Anwendung aus einem Archiv wiederherstellen.

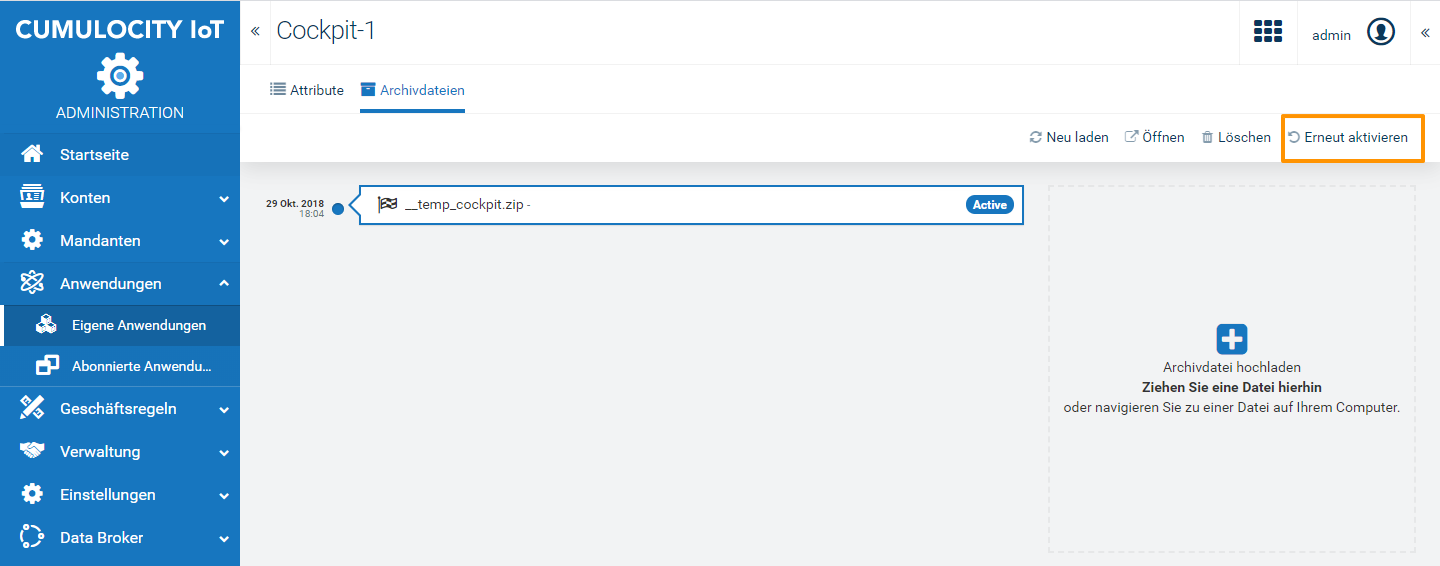

Wurde eine gehostete Anwendung nicht korrekt gestartet, kann der Benutzer sie erneut aktivieren.

Die gewählte Anwendung wird erneut aktiviert, indem die entsprechenden Dateien aus dem Anwendungsverzeichnis entfernt werden und das gehostete Anwendungspaket erneut entpackt wird.

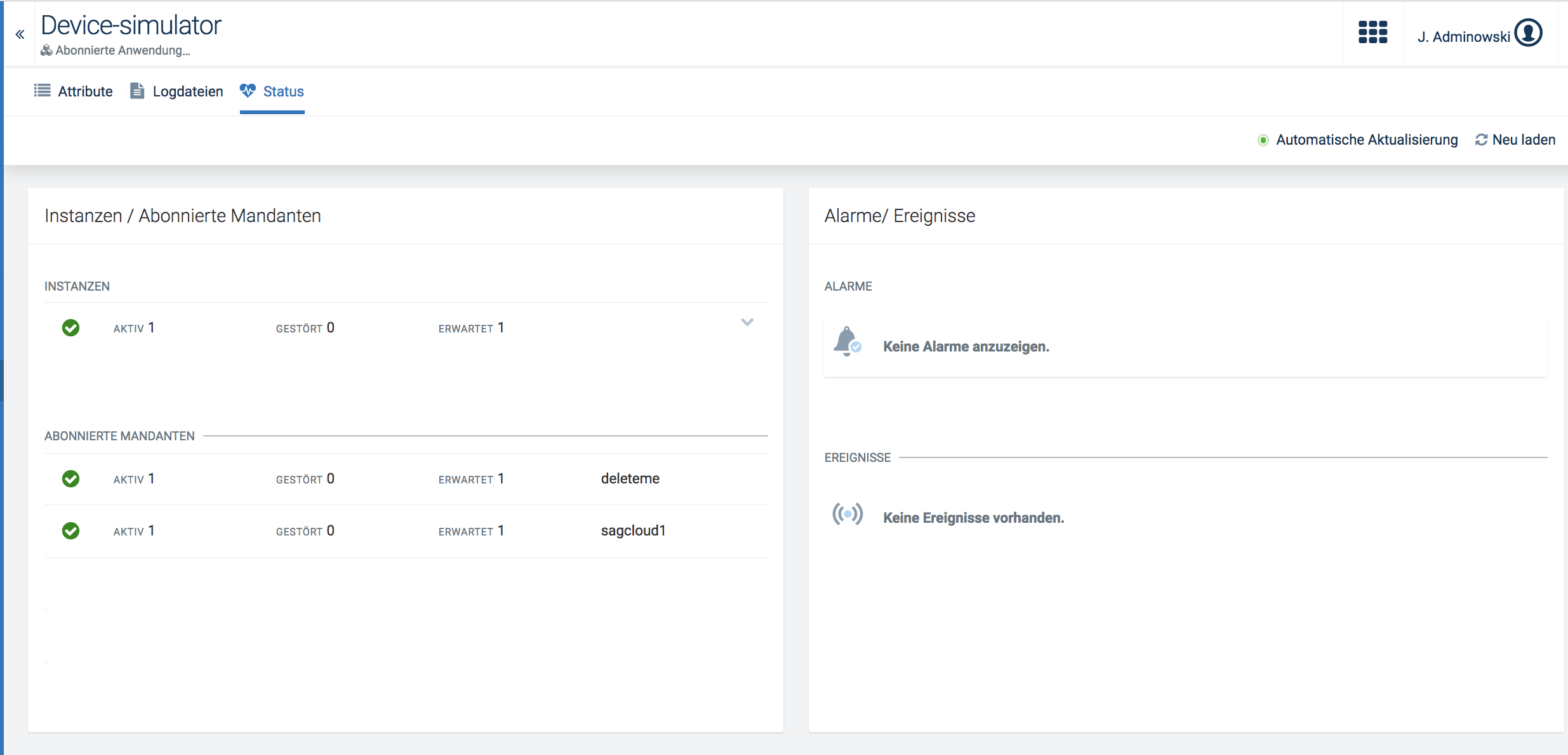

Es gibt zwei Möglichkeiten, Microservices in der Cumulocity IoT-Plattform zu überwachen.

Der Status eines Microservices kann in der Registerkarte Status der entsprechenden Anwendung überprüft werden.

Folgende Information werden in der Registerkarte Status angezeigt:

Die Statusinformation ist sowohl für abonnierte als auch für eigene Anwendungen verfügbar. Die Informationen zu den abonnierten Mandanten sind jedoch nur für den Besitzer der Anwendung sichtbar.

Um den Status sehen zu können, benötigen Sie folgende Berechtigungen: ROLE_APPLICATION_MANAGEMENT_READ and ROLE_INVENTORY_READ

Die meisten in der Registerkarte Status angezeigten Alarme und Ereignisse sind rein technische Beschreibungen dessen, was mit dem Microservice geschieht.

Es gibt zwei benutzerfreundliche Alarmtypen:

c8y_Application_Down - kritischer Alarm, der erzeugt wird, wenn keine Microservice-Instanz verfügbar istc8y_Application_Unhealthy - weniger wichtiger Alarm, der erzeugt wird, wenn mindestens eine Microservice-Instanz korrekt funktioniert, aber nicht alle Instanzen vollständig in Betrieb sindBenutzerfreundliche Alarme werden nur für den Microservice-Eigentümer-Mandanten erzeugt. Sie werden auch automatisch gelöscht, wenn der Normalzustand wiederhergestellt ist, d. h., wenn alle Microservice-Instanzen korrekt funktionieren.

Benutzerfreundliche Alarme können zum Erstellen von Smart Rules verwendet werden. Weitere Informationen zum Erstellen verschiedener Arten von Smart Rules finden Sie unter Smart Rules.

Soll zum Beispiel eine E-Mail gesendet werden, wenn ein Microservice außer Betrieb ist, erstellen Sie eine Smart Rule “Bei Alarm E-Mail senden”.

Verwenden Sie im Bereich Bei Alarm vom Typ den Alarmtyp c8y_Application_Down. Wählen Sie als Ziel-Asset den Microservice, den Sie überwachen möchten, z. B. “echo-agent-server”.

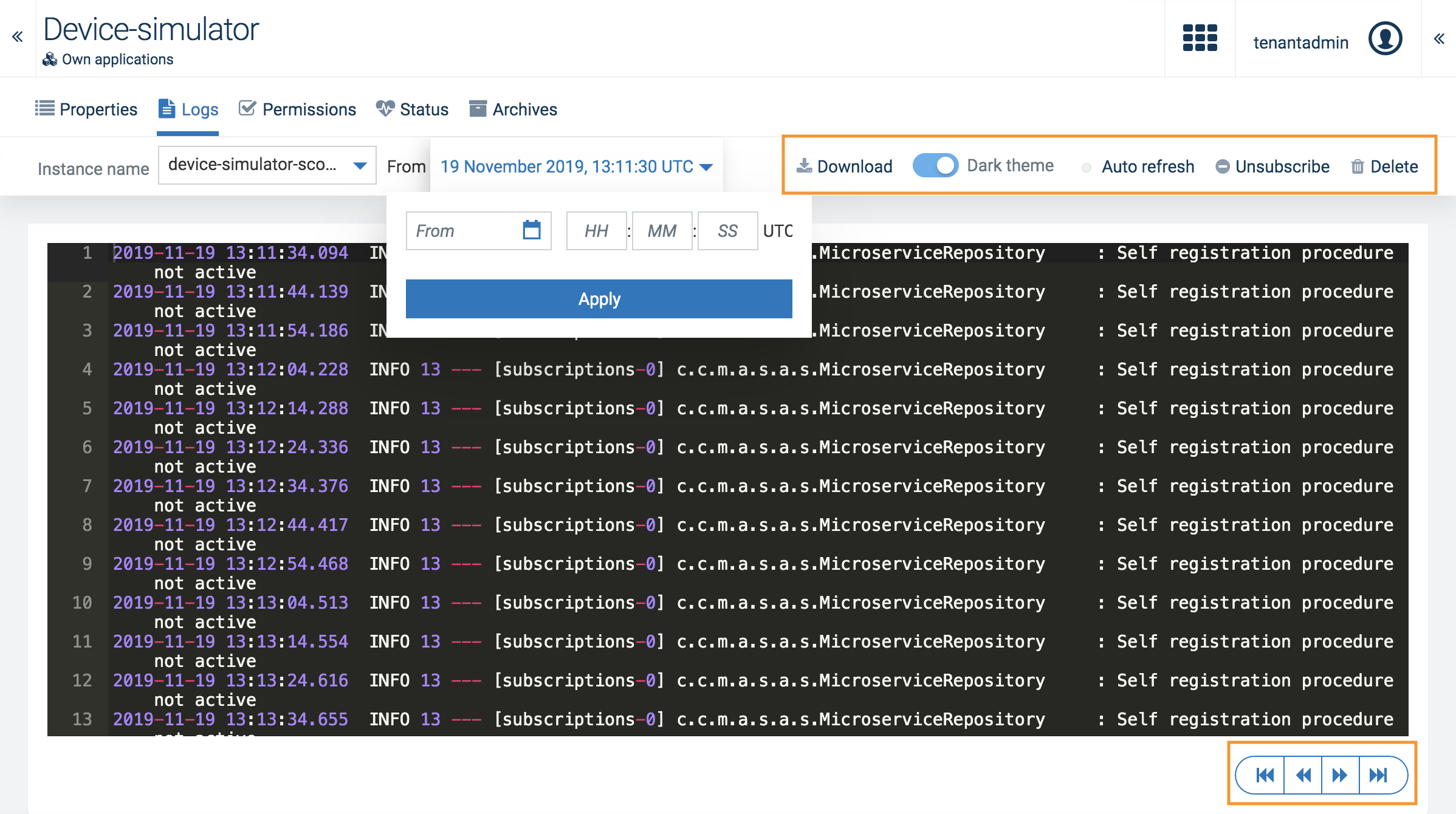

Cumulocity IoT ermöglicht das Anzeigen von Logdaten, die weitere Informationen zum Status von Microservices liefern.

Um Logdaten anzuzeigen, öffnen Sie die Registerkarte Logdaten des jeweiligen Microservice.

Links oben auf der Seite können Sie die Microservice-Instanz auswählen, für die Sie Logdaten anzeigen möchten.

Info: Falls Ihr Microservice in zwei Instanzen aufgeteilt wurde, können Sie zwar zwischen diesen wechseln, es ist jedoch nicht möglich, die Logdaten beider Instanzen gleichzeitig anzuzeigen.

Neben der Instanz-Auswahlliste können Sie das Zeitintervall wählen, in dem die Logeinträge angezeigt werden sollen, indem Sie ein Datum im Kalender auswählen und eine Uhrzeit eingeben.

Info: Die hier eingegebene Uhrzeit kann sich aufgrund unterschiedlicher Zeitzonen von der Uhrzeit des Servers unterscheiden.

Rechts oben stehen weitere Funktionalitäten zur Verfügung:

Anfänglich werden auf der Registerkarte Logdaten der ausgewählten Microservice-Instanz die neuesten Logdaten angezeigt.

Rechts unten finden Sie die folgenden Navigationsschaltflächen:

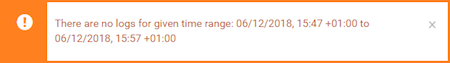

Wenn im ausgewählten Zeitintervall keine Logdaten verfügbar sind, wird eine entsprechende Meldung angezeigt:

Info: Es gibt keine Möglichkeit, die Logdaten der zuvor ausgeführten Instanzen anzuzeigen. Allerdings wird in jeder Instanz ein Docker-Container ausgeführt, und wenn nur dieser (nicht die gesamte Instanz) neu gestartet wurde, sollten die Logdaten des aktuell aktiven sowie des kürzlich beendeten Docker-Containers angezeigt werden.

Logdaten werden aus dem Docker-Container immer mittels der beiden Quellen

stdoutundstderrgeladen und es gibt keine Möglichkeit, nach der Quelle zu unterscheiden bzw. zu filtern.

Um Standardanwendungen für Untermandanten zu definieren, kann beim Anlegen neuer Mandanten eine Mandantenregel mit den folgenden Optionen erstellt und verwendet werden:

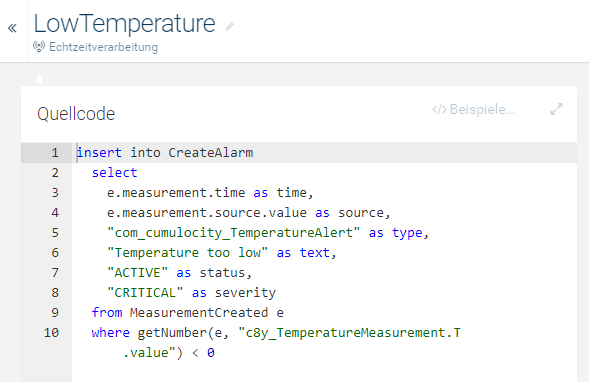

Mittels Echtzeitverarbeitung können Geschäftsregeln definiert werden, die von Cumulocity IoT automatisch in Echtzeit ausgeführt werden, sobald neue Daten eingehen oder bestehende Daten geändert werden. Die Logik wird in sogenannten Modulen implementiert, die aus einer Menge von CEP-Anweisungen bestehen.

Info: Eine benutzerfreundliche Methode, Echtzeitgeschäftsregeln zu definieren, wird in der Cockpit-Anwendung mit den sogenannten Smart Rules bereitgestellt. Smart Rules sind ebenfalls CEP-Anweisungen, die in der Liste der Echtzeitverarbeitung angezeigt werden. Smart Rules können hier jedoch nicht bearbeitet werden.

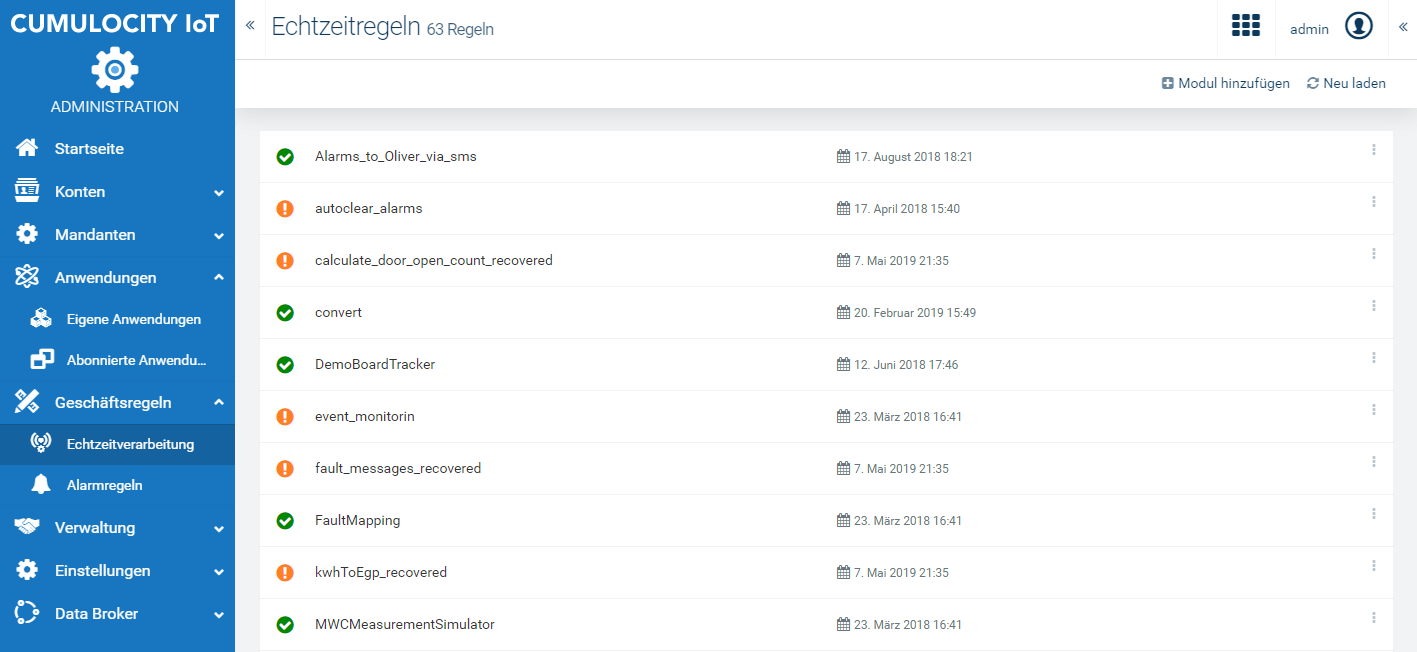

Klicken Sie Echtzeitverarbeitung im Menü Geschäftsregeln, um alle Module anzuzeigen.

Für jedes Modul wird in der Liste der Status (bereitgestellt = grünes Häkchen / nicht bereitgestellt = Ausrufungszeichen), der Name und das Datum der letzten Aktualisierung angezeigt.

Wenn der Status eines Moduls auf Gestartet gesetzt ist, wird die durch die Anweisung erzeugte Ausgabe unterhalb des Häkchen-Symbols angezeigt. Klicken Sie auf eine Ausgabezeile, um die detaillierte Ausgabe der Anweisung anzuzeigen. Klicken Sie Alle löschen, um die Ausgabe zu entfernen.

Das folgende Beispielmodul erzeugt einen Alarm, wenn die Temperatur unter 0 Grad sinkt.

Klicken Sie einfach auf die Zeile des zu bearbeitenden Moduls oder auf das Menüsymbol rechts neben der jeweiligen Zeile und danach auf Bearbeiten.

Weitere Informationen zu den Feldern finden Sie unter So fügen Sie ein Modul hinzu.

Klicken Sie auf das Menüsymbol rechts neben der jeweiligen Zeile und anschließend auf Löschen.

Anstatt ein Modul zu löschen, können Sie es auch zeitweise deaktivieren, indem Sie den Status auf “Nicht bereitgestellt” setzen.

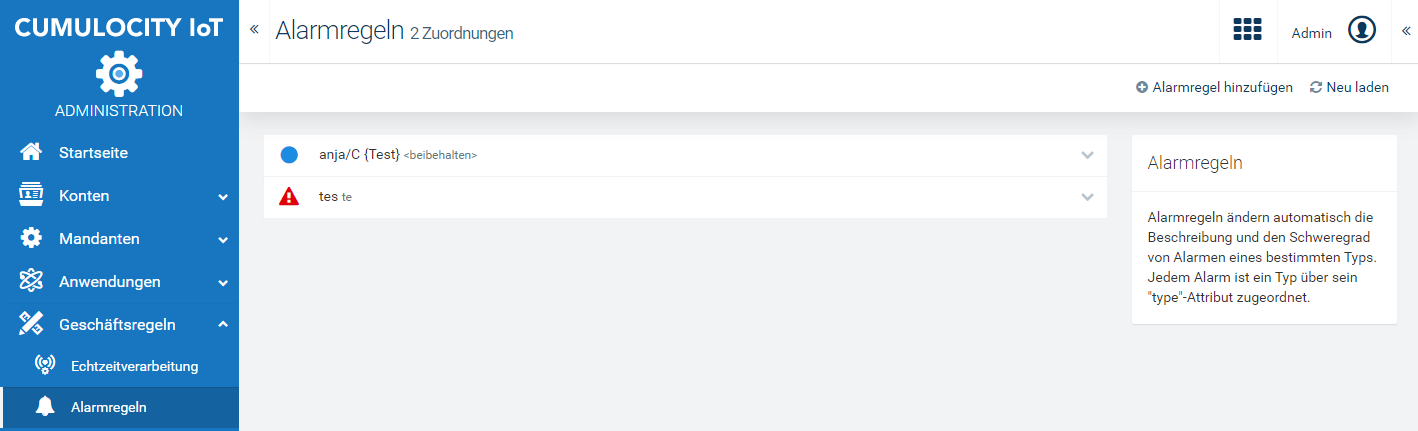

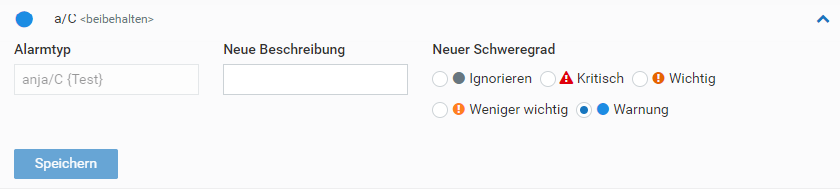

Alarmregeln ermöglichen es, den Schweregrad und Text von Alarmen zu ändern, um diese den Prioritäten Ihres Unternehmens anzupassen. Der Abbruch einer Verbindung wird beispielsweise standardmäßig als WICHTIG eingestuft, kann aber in Ihrem Fall KRITISCH sein. Daher können Sie eine Alarmregel definieren, die Alarme im Zusammenhang mit Verbindungsabbrüchen als KRITISCH einstuft.

Klicken Sie Alarmregeln im Menü Geschäftsregeln, um eine Liste aller Alarmregeln anzuzeigen.

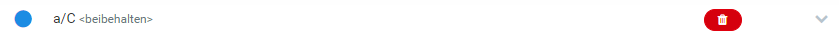

Für jede Alarmregel wird der Schweregrad und der Name der Regel angezeigt.

Um Alarmregeln zu bearbeiten, klappen Sie diese einfach aus. Weitere Informationen zu den Feldern finden Sie oben.

Zum Löschen einer Alarmregel bewegen Sie den Mauszeiger darüber und klicken Sie auf das Löschen-Symbol.

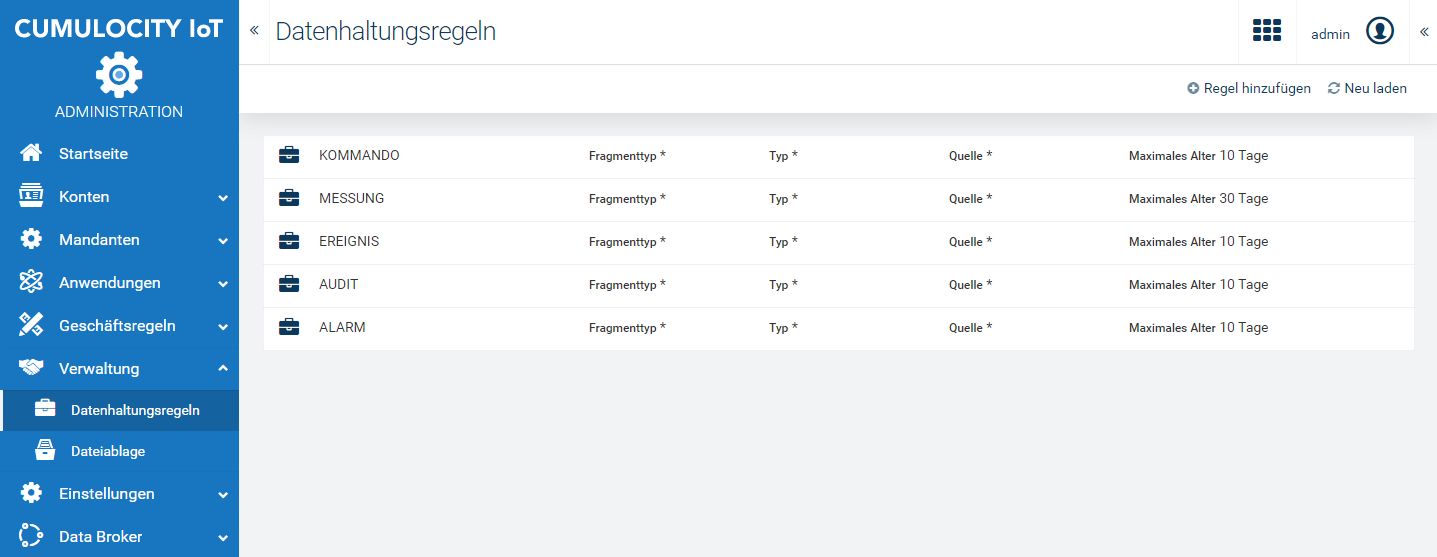

Mit Datenhaltungsregeln können Sie steuern, wie lange Daten in Ihrem Konto gespeichert bleiben. Standardmäßig werden alle historischen Daten nach 60 Tagen gelöscht (konfigurierbar in den Systemeinstellungen).

Vielleicht möchten Sie jedoch Messwerte 90 Tage speichern, Alarme aber bereits nach 10 Tagen löschen.

Datenhaltungsregeln werden üblicherweise während der Nacht ausgeführt. Wenn Sie eine Datenhaltungsregel bearbeiten, sehen Sie daher keine unmittelbare Auswirkung in der Nutzung, die auf der Startseite der Anwendung angezeigt wird.

Klicken Sie Datenhaltungsregeln im Menü Verwaltung, um eine Liste aller Datenhaltungsregeln in Ihrem Konto anzuzeigen.

Für jede Regel wird der Name, Details zu den Daten, die gelöscht werden sollen (Fragmenttyp, Typ und Quelle, siehe unten) und die maximale Anzahl an Tagen angezeigt.

Das Sternsymbol ("*") zeigt an, dass alle Daten, unabhängig vom jeweiligen Wert, entfernt werden.

Die Datenhaltungsregel wird zu den Berichtsdetails hinzugefügt.

Info: Standardmäßig ist in allen Feldern außer im Feld Maximales Alter ein Sternsymbol ("*") gesetzt, um alle Werte einzuschließen.

Info: Beachten Sie, dass Alarme nur entfernt werden, wenn sie den Status GELÖSCHT haben.

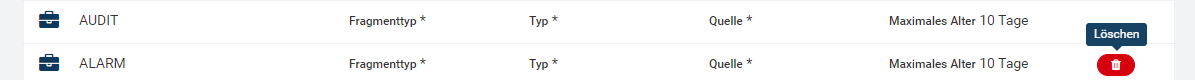

Klicken Sie einfach auf die Zeile der zu bearbeitenden Regel oder auf das Menüsymbol rechts neben der jeweiligen Zeile und danach auf Bearbeiten.

Weitere Informationen zu den Feldern finden Sie unter So fügen Sie eine Datenhaltungsregel hinzu.

Bewegen Sie die Maus über die Regel, die Sie löschen möchten, und klicken Sie rechts auf das Löschen-Symbol.

Info: Alle Datenhaltungsregeln werden sequenziell und unabhängig voneinander ausgeführt. Wenn es zwei Datenhaltungsregeln gibt, von denen eine spezifischere mit einem höheren maximalen Alter eine Untermenge von den Dokumenten definiert, die durch eine allgemeinere Regel mit einem niedrigeren maximalen Alter definiert werden, wird alles so abgearbeitet, als gäbe es nur eine einzige, allgemeinere Regel.

Betrachtet man beispielsweise die beiden folgenden Regeln:

Alle Messwerte vom Typ

c8y_Temperature, die älter als 30 Tage sind, werden entfernt, einschließlich der Messwerte, bei denen die Quelle12345entspricht.Wenn jedoch die folgenden Datenhaltungsregeln definiert wurden:

Der Datenhaltungsprozess entfernt alle Messwerte vom Typ

c8y_Temperature, die älter als 30 Tage sind. Alle anderen Messwerte werden erst entfernt, wenn sie älter als 60 Tage sind.

Info: Der Quellparameter ist die ID des Geräts. Wenn dieser definiert ist, entfernt der Datenhaltungsprozess nur die Dokumente, die direkt mit dem durch die Quelle dargestellten Gerät verbunden sind, nicht jedoch die der Kinder oder zugehörigen Gruppen.

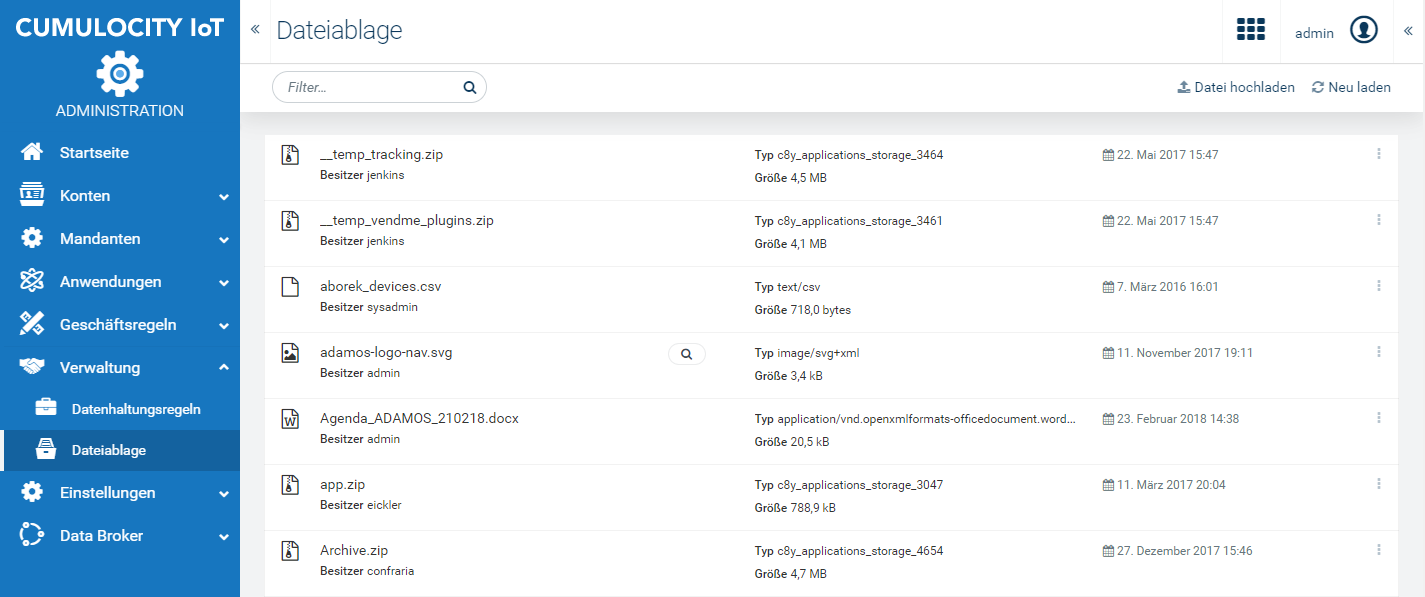

Die Dateiablage bietet einen Überblick über die Dateien, die in Ihrem Konto gespeichert sind.

Klicken Sie Dateiablage im Menü Verwaltung, um eine Liste aller Dateien anzuzeigen.

Die angezeigten Dateien können aus verschiedenen Quellen stammen. Es kann sich um Software Images, Konfigurationssnapshots von Geräten, Logdateien von Geräten oder um Webanwendungen, die auf der Seite Eigene Anwendungen hochgeladen wurden, handeln.

Für jede Datei wird der Name, sein Eigentümer, der Dateityp (z. B. image/bmp, text/csv), die Dateigröße und das Datum der letzten Aktualisierung angezeigt.

Klicken Sie Datei hochladen in der oberen Menüleiste.

Klicken Sie auf das Menüsymbol rechts neben der jeweiligen Zeile und anschließend auf Herunterladen.

Klicken Sie auf das Menüsymbol rechts neben der jeweiligen Zeile und anschließend auf Löschen.

Info: Wenn die Datei einer aktiven Anwendung entspricht, kann sie nicht gelöscht werden. Sie müssen die Anwendung erst entfernen oder ein Update ausführen, um die Datei löschen zu können.

Die Zwei-Faktor-Authentifizierung (TFA, two-factor authentication) ist eine zusätzliche Sicherheitsebene, mit der eine Authentifizierung nur durch eine Kombination von zwei verschiedenen Faktoren möglich ist: etwas, was die Benutzer wissen (Benutzername und Passwort), und etwas, was sie haben (z. B. Smartphone) oder sind (z. B. Fingerabdruck). Näheres zum Konfigurieren der TFA erfahren Sie im Abschnitt zum Thema Authentifizierungseinstellungen.

Es gibt zwei mögliche TFA-Strategien: SMS und TOTP. Es kann immer nur eine von beiden aktiv sein.

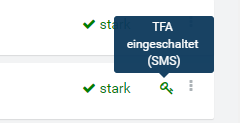

Ob TFA für einen bestimmten Benutzer aktiviert ist, können Sie überprüfen, indem Sie die Seite Benutzer aufrufen und in der Spalte “TFA-Status” rechts neben der Spalte “Passwortstärke” nachsehen. Ein Schlüsselsymbol bedeutet, dass TFA aktiviert ist, und indem Sie den Mauszeiger darüber bewegen, können Sie sehen, welche Strategie verwendet wird.

Wenn Sie einen Benutzer hinzufügen und TFA aktiviert ist, muss eine Mobiltelefonnummer angegeben werden. Ohne gültige Telefonnummer ist eine Anmeldung nicht möglich.

Info: Dieser Prozess kann nur über die Administrationsoberfläche ausgeführt werden und ist unter Benutzereinstellungen nicht verfügbar.

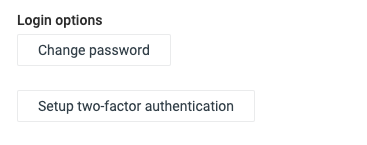

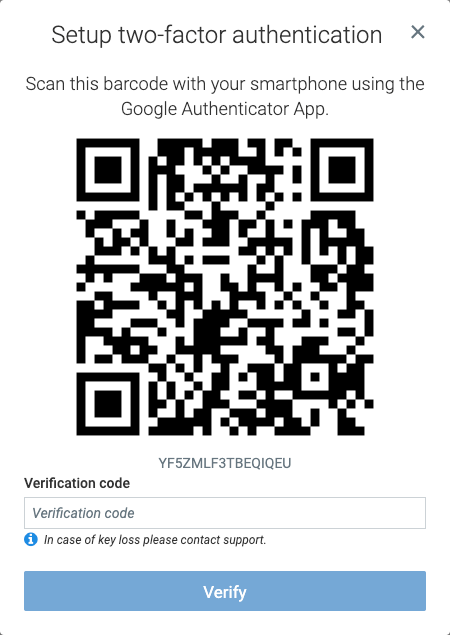

Benutzer müssen auf ihrem Smartphone eine TOTP-Anwendung installieren (Google Authenticator wird empfohlen), die sowohl im App Store als auch im Play Store kostenlos erhältlich ist.

Anders als bei der SMS-Strategie muss TOTP von jedem einzelnen Benutzer eingerichtet werden. Das Einrichten kann durch Öffnen von Benutzereinstellungen in der oberen rechten Ecke und Klicken auf Zweifaktor-Authentifizierung einrichten gestartet werden.

Wenn TFA aktiviert ist, wird dem Benutzer ein QR-Code angezeigt, den er mit der zuvor installierten TOTP-App scannen muss.

Alternativ kann das Secret auch manuell eingegeben werden, falls das Scannen des QR-Codes nicht möglich ist.

Nach diesem Vorgang generiert die TOTP-App alle 30 Sekunden einen neuen Code, der zum Abschließen des Authentifizierungsprozesses verwendet werden kann.

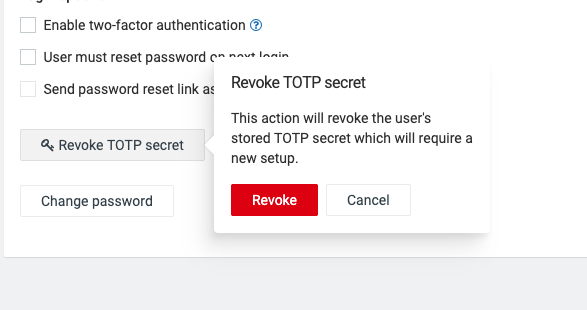

Wenngleich die Einrichtung von jedem einzelnen Benutzer vorgenommen werden muss, kann das Zurücksetzen des Secrets nur durch einen Administrator in der “Administration”-Anwendung erfolgen. Wenn der Benutzer also sein Smartphone verliert oder die App deinstalliert, muss er den Mandantenadministrator kontaktieren.

Zum Zurücksetzen des Schlüssels muss der Mandantenadministrator folgende Schritte durchführen:

Im Menü Einstellungen können Administratoren verschiedene Einstellungen des Kontos verwalten:

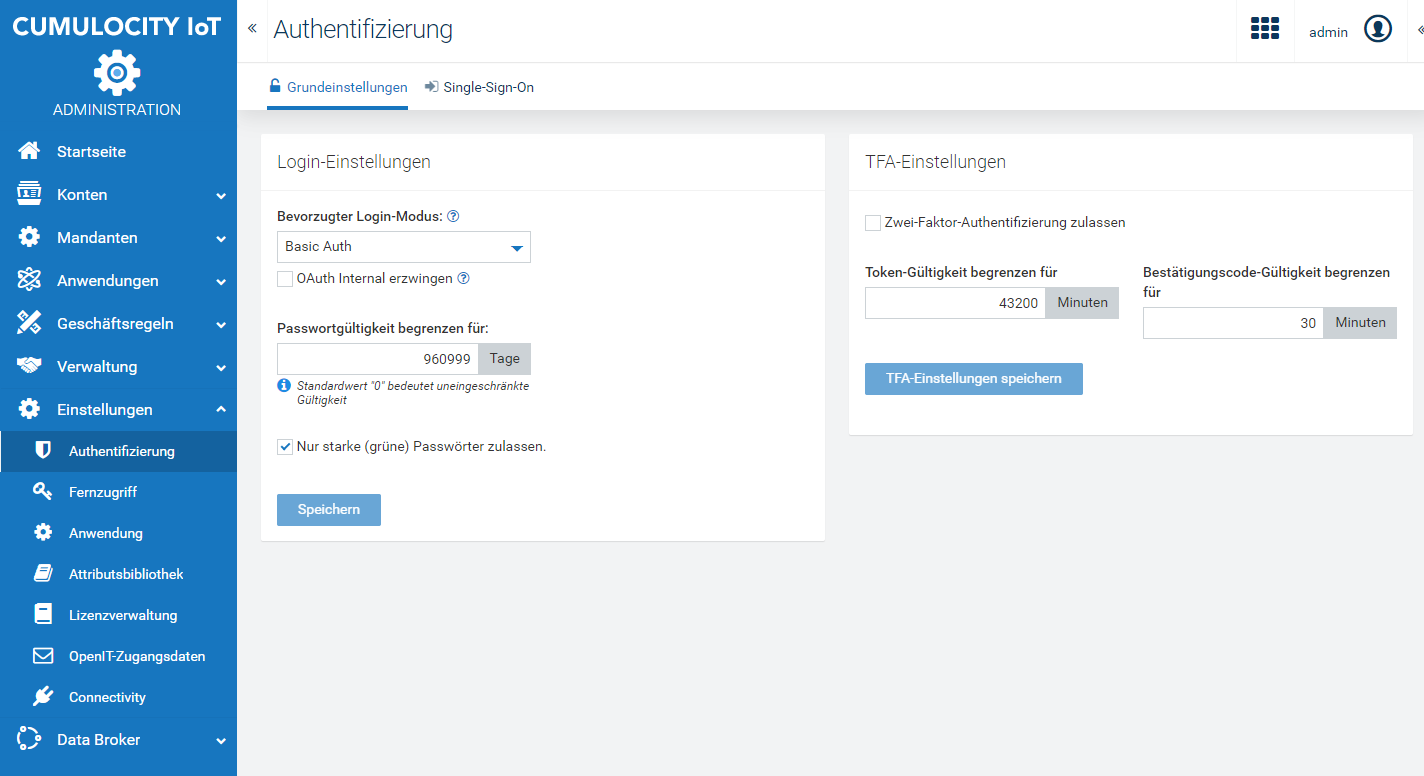

Klicken Sie Authentifizierung im Menü Einstellungen, wenn Sie die Anmelde- oder TFA-Einstellungen ändern möchten.

Info: Wenn das Menü nicht sichtbar ist, stellen Sie sicher, dass der Benutzer eine der folgenden Rollen hat:

ROLE_TENANT_ADMINoderROLE_TENANT_MANAGEMENT_ADMIN.

Unter Bevorzugter Login-Modus sind drei Modi verfügbar:

Dieser Anmeldemodus wird von den Anwendungen der Plattform als Standardmethode zum Authentifizieren von Benutzern verwendet. Die Geräteauthentifizierung bleibt unverändert.

Info: Wenn “OAuth Internal” erzwungen wird, kann “Basic Auth” nicht mehr zum Anmelden bei Anwendungen verwendet werden. Ältere Anwendungen zeigen die Anmeldung möglicherweise nicht korrekt an und müssen aktualisiert werden.

Im Feld Passwortgültigkeit begrenzen für können Sie die Gültigkeit von Benutzerpasswörtern beschränken, indem Sie die Anzahl der Tage eingeben, nach der Benutzer ihre Passwörter ändern müssen. Wenn Sie keine Passwortänderung erzwingen möchten, verwenden Sie “0” für die uneingeschränkte Gültigkeit von Passwörtern (Standardwert).

Info: Passwortbeschränkung und das Erzwingen starker Passörter sind möglicherweise nicht editierbar, falls vom Plattformadministrator so konfiguriert.

Standardmäßig können Benutzer jedes Passwort verwenden, das 8 Zeichen oder mehr enthält. Wenn Sie Nur starke (grüne) Passwörter zulassen auswählen, müssen die Benutzer starke Passwörter verwenden, wie unter Erste Schritte > Aufrufen und Anmelden an der Cumulocity IoT-Plattform beschrieben.

Starke (grüne) Passwörter müssen “M” Zeichen haben. Die Verwendung bereits früher genutzter Passwörter wird standardmäßig eingeschränkt. Das System merkt sich die letzten “N” von einem Benutzer bereitgestellten Passwörter und erlaubt nicht, diese zu verwenden. Der Standardwert für “N” ist 10.

Info: “M” und “N” können vom Plattform-Administrator konfiguriert werden.

Klicken Sie Speichern, um Ihre Einstellungen anzuwenden.

Aktivieren Sie die Checkbox Zwei-Faktor-Authentifizierung zulassen, wenn TFA bei Ihrem Mandanten zulässig sein soll (nur für Administratoren möglich).

Sie können eine der folgenden Optionen wählen:

SMS-basiert: unterstützt die folgenden Einstellungen:

Info: Für den Mandanten muss ein SMS-Gateway-Microservice konfiguriert werden. Es versteht sich von selbst, dass nur Benutzer, denen eine gültige Telefonnummer zugewiesen ist, diese Funktionalität nutzen können.

Google Authenticator (zeitabhängiges Einmal-Passwort = TOTP) zur Unterstützung der folgenden Einstellungen:

Info: Diese Strategie ist nur zusammen mit “OAuth Internal” verfügbar.

Klicken Sie TFA-Einstellungen speichern, um Ihre Einstellungen zu speichern.

Cumulocity IoT bietet Single-Sign-On-Funktionalität, die es dem Anwender ermöglicht, sich mit einem einzigen 3rd-Party-Autorisierungsserver über ein OAuth2-Protokoll, beispielsweise Azure Active Directory, anzumelden. Aktuell wird die Vergabe von Autorisierungscodes nur mit Access Tokens im JWT-Format unterstützt.

Info: Die Single-Sign-On-Funktionalität verwendet Cookies-Technologien. Sie kann nur genutzt werden, wenn Cookies in den Einstellungen Ihres Browsers zugelassen sind.

Die Single-Sign-On-Funktionalität wurde mit der Cumulocity IoT-Version 10.4.6. aktiviert. Microservices müssen mit dem Microservice SDK der Version 10.4.6 oder höher erstellt sein, um korrektes Funktionieren zu gewährleisten.

Bevor Sie zur Single-Sign-On-Option wechseln, stellen Sie sicher, dass:

Info: Um die Single-Sign-On-Funktion für Enterprise Tenants nutzen zu können, muss die Enterprise-Domain in den Grundeinstellungen als Redirect-URI festgelegt sein. Sofern bei Single-Sign-On-Anbietern eine Liste der zulässigen Domains besteht, sollte die Enterprise-Domain dieser Liste hinzugefügt werden.

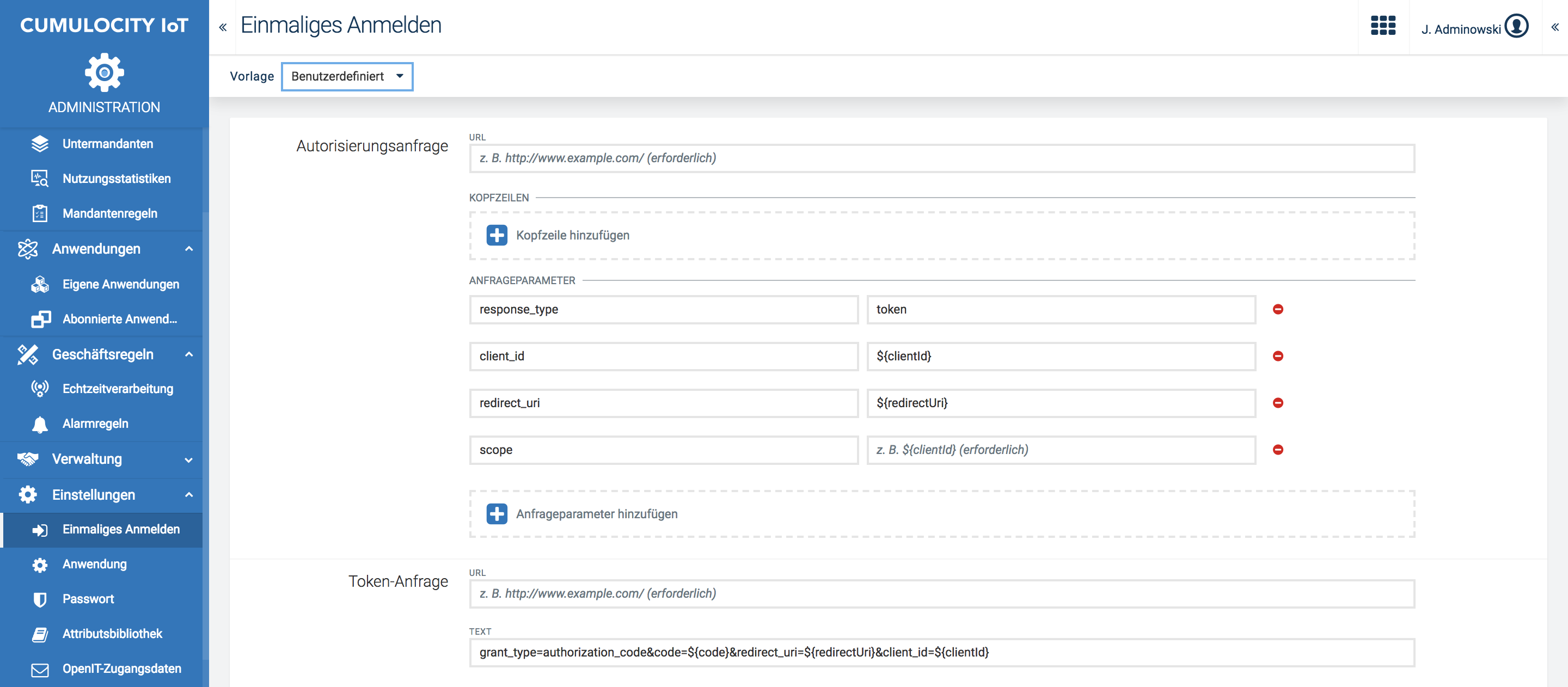

Um die Single-Sign-On-Funktionalität zu aktivieren, muss der Administrator eine Verbindung zum Autorisierungsserver konfigurieren. Diese erfolgt in der “Administration”-Anwendung.

Klicken Sie Single-Sign-On im Menü Einstellungen im Navigator.

Links oben können Sie eine Vorlage auswählen. Diese wirkt sich auf das Layout der Seite aus. Die Standardvorlage “Benutzerdefiniert” ermöglicht eine sehr detaillierte Konfiguration mit nahezu jedem Autorisierungsserver, der die Vergabe von OAuth2-Autorisierungscodes unterstützt. Andere Vorlagen bieten vereinfachte Ansichten bekannter und unterstützter Autorisierungsserver. Im Folgenden wird erklärt, wie Sie die benutzerdefinierte Vorlage verwenden, sowie eine Vorlage für das Azure Active Directory vorgestellt.

Da das OAuth-Protokoll auf der Ausführung von HTTP-Anfragen und -Redirects basiert, wird eine generische Anfragekonfiguration bereitgestellt.

Der erste Teil der Single-Sign-On-Seite besteht aus der Anfragekonfiguration. Hier werden die Anfrage-Adresse, Anfrageparameter, Kopfzeile sowie Body von Token- und Refresh-Anfragen konfiguriert. Die Autorisierungsmethode wird von POST-Anfragen als GET-, Token- und Refresh-Anfrage ausgeführt.

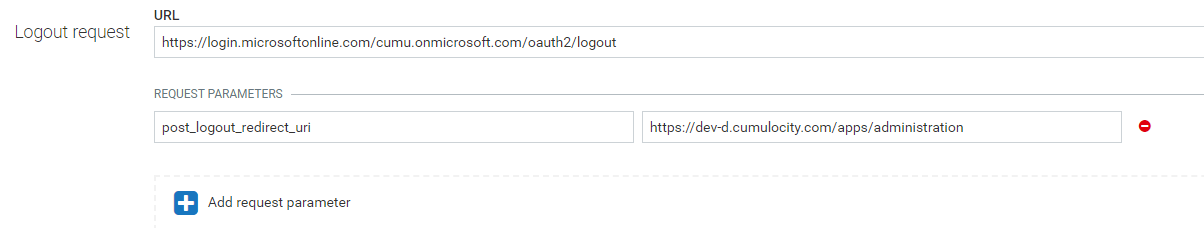

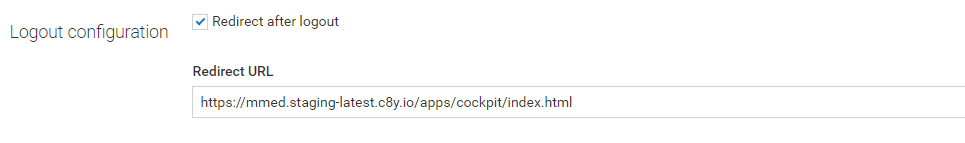

Eine Abmeldeanfrage kann optional festgelegt werden. Sie führt ein Front-Channel Single Logout aus. Wenn diese Option konfiguriert ist, wird der Benutzer nach dem Abmelden aus Cumulocity IoT zur festgelegten Abmelde-URL des Autorisierungsservers weitergeleitet.

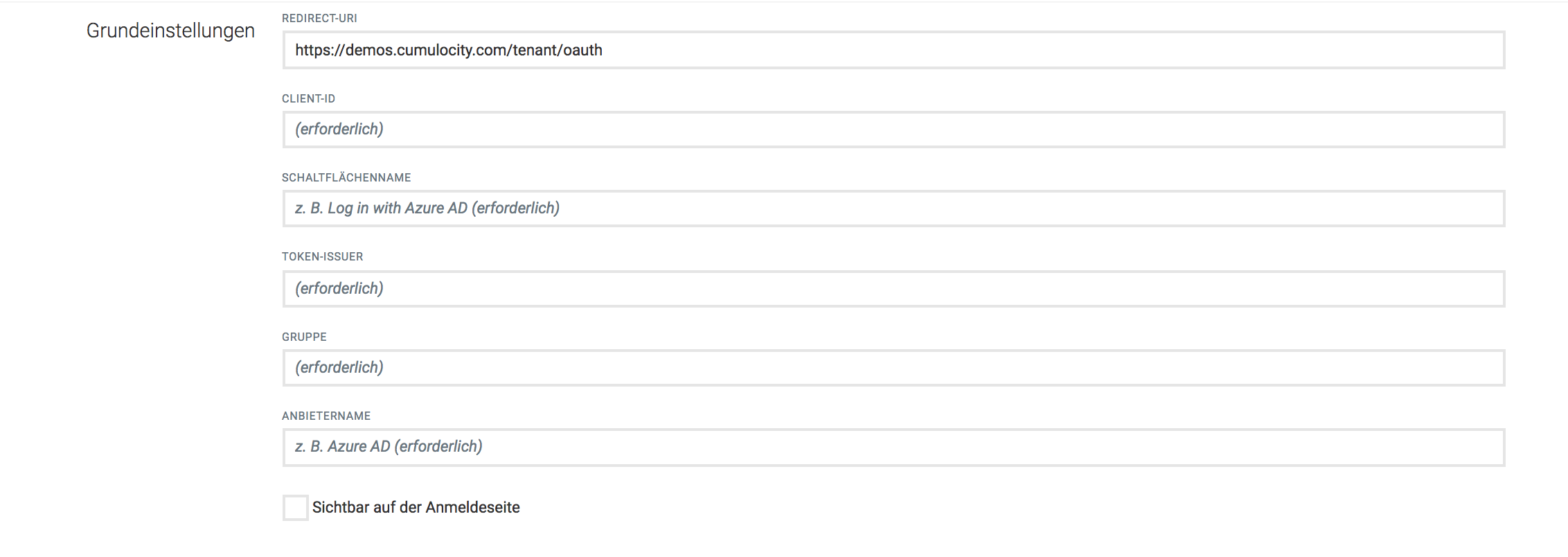

Der Bereich Grundeinstellungen der Single-Sign-On-Seite besteht aus den folgenden Konfigurationseinstellungen:

| Feld | Beschreibung |

|---|---|

| Redirect-URI | Redirect-Parameter. Kann in Anfragedefinitionen als ${clientId}-Platzhalter verwendet werden. |

| Client-ID | Client-ID der OAuth-Verbindung. Kann in Anfragedefinitionen als ${clientId}-Platzhalter verwendet werden. |

| Name der Schaltfläche | Name auf der Schaltfläche auf der Anmeldeseite |

| Issuer | OAuth-Token-Issuer |

| Anbietername | Name des Anbieters |

| Sichtbar auf der Anmeldeseite | Legt fest, ob die Anmeldeoption sichtbar sein soll |

| Audience | Erwarteter “aud”-Parameter des JWT |

| Gruppe | Gruppe, der der Benutzer beim ersten Anmelden zugeordnet wird (ab Version 9.20 ersetzt durch dynamische Rechtezuordnung, siehe unten) |

| Anwendungen | Anwendungen, die dem Benutzer beim ersten Anmelden zugewiesen werden (ab Version 9.20 ersetzt durch dynamische Rechtezuordnung, siehe unten) |

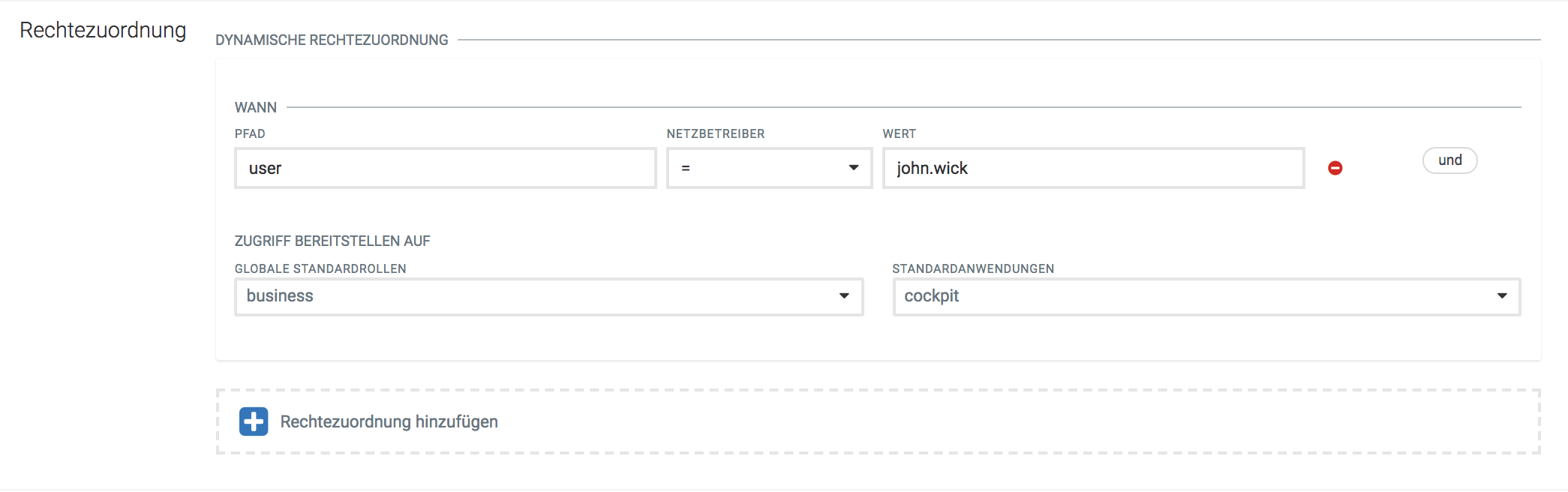

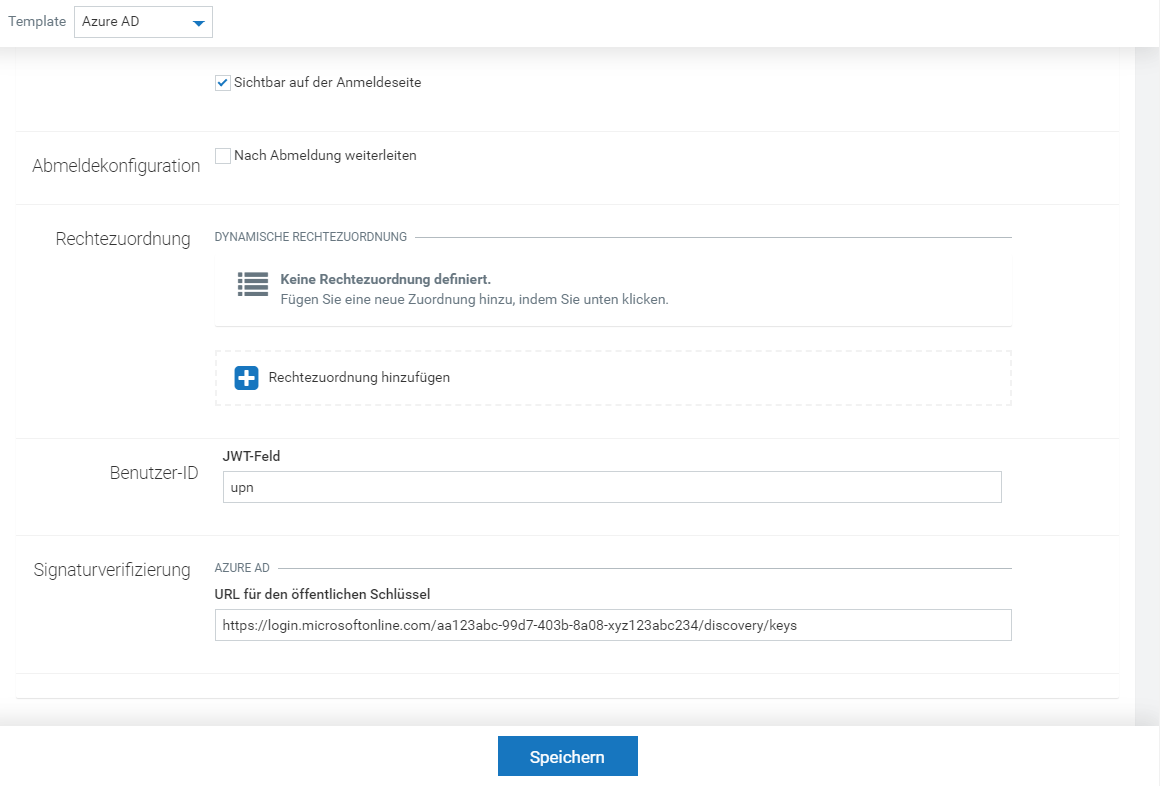

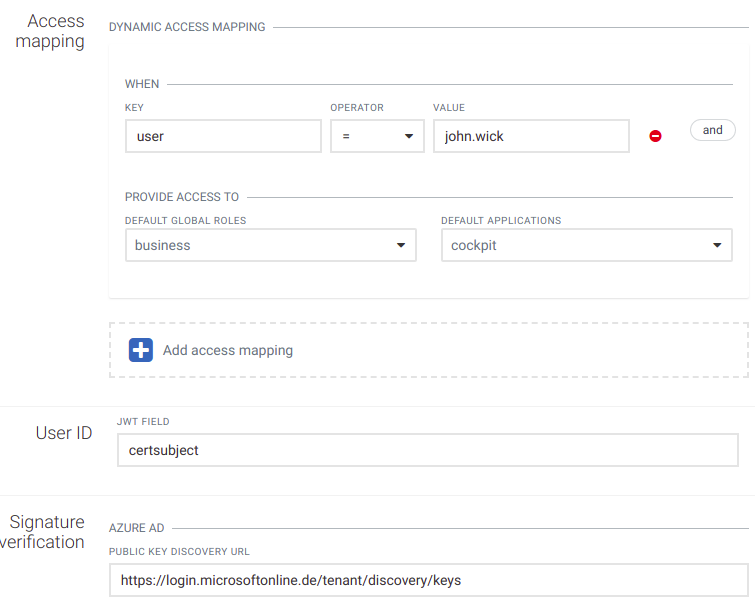

Jedes Mal, wenn ein Benutzer sich anmeldet, wird der Inhalt des Access Tokens verifiziert und dient als Basis für den Benutzerzugang zur Cumulocity IoT-Plattform. Der folgende Abschnitt beschreibt die Zuordnung zwischen JWT-Claims und dem Zugang zur Plattform.

Wenn ein Benutzer versucht sich anzumelden, sieht der dekodierte JWT-Claim für das oben abgebildete Beispiel folgendermaßen aus:

{

...

„user": "john.wick",

...

}

Dem Benutzer werden die globale Rolle “business” und die Standardanwendung “cockpit” zugewiesen.

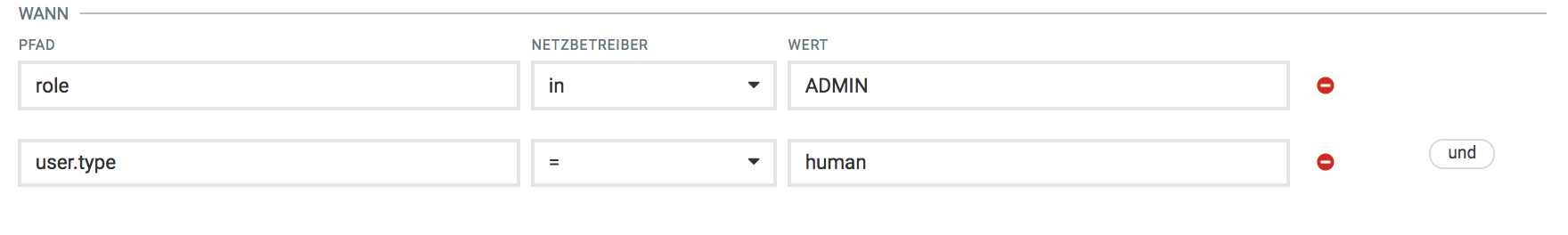

Klicken Sie Rechtezuordnung hinzufügen, um weitere Berechtigungen zu vergeben. Eine Rechtezuordnungsanweisung kann mehrere Überprüfungen enthalten, wie im Beispiel unten. Klicken Sie und, um eine Regel zu einer vorhandenen Anweisung hinzuzufügen. Klicken Sie das Minus-Symbol, um eine Regel zu entfernen.

Von jeder passenden Rechtezuordnung werden dem Benutzer neue Rollen hinzugefügt. Wenn eine Rechtezuordnungsanweisung die Rolle “admin” und eine andere die Rolle “business” zuweist und beide die definierten Bedingungen erfüllen, erhält der Benutzer Zugriff auf die globalen Rollen “business" und “admin”.

Mit “=” als Operator können Sie Platzhalter im Feld Wert verwenden. Der unterstützte Platzhalter ist das Sternsymbol (*), das null oder mehr Zeichen entspricht. Wenn Sie beispielsweise “cur*” eingeben, entspricht dies den Zeichenketten “cur”, “curiosity”, “cursor” und allen anderen, die mit “cur” beginnen. “f*n” entspricht den Zeichenketten “fn”, “fission”, “falcon” und allen anderen, die mit “f” beginnen und mit “n” enden.

Soll der Platzhalter dem Sternsymbol selbst entsprechen, muss dieses durch Hinzufügen eines umgekehrten Schrägstrichs (\) geschützt werden. Um zum Beispiel eine genaue Übereinstimmung mit der Zeichenkette “Lorem*ipsum” zu erzielen, muss der Wert “Lorem\*ipsum” lauten.

In diesem Fall sieht der JWT-Claim folgendermaßen aus:

{

...

„user": {

"type": "human"

},

"role": [

"ADMIN"

],

...

}

Wie Sie sehen, besteht durch den “in”-Operator die Möglichkeit, zu verifizieren, ob ein Wert in einer Liste vorhanden ist. Werte können außerdem in andere Objekte eingebettet sein. Ein Punkt (".") im Schlüssel indiziert, dass es sich um ein eingebettetes Objekt handelt.

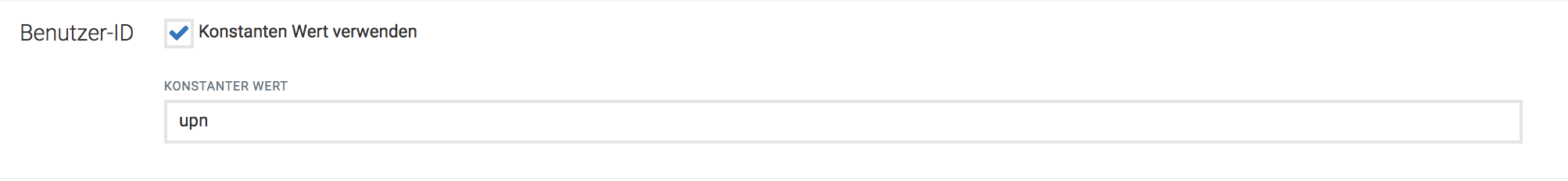

Wenn der Benutzer sich mit einem Access Token anmeldet, kann der Benutzername aus einem JWT-Claim abgeleitet werden. Der Name des Claims kann unter Benutzer-ID konfiguriert werden.

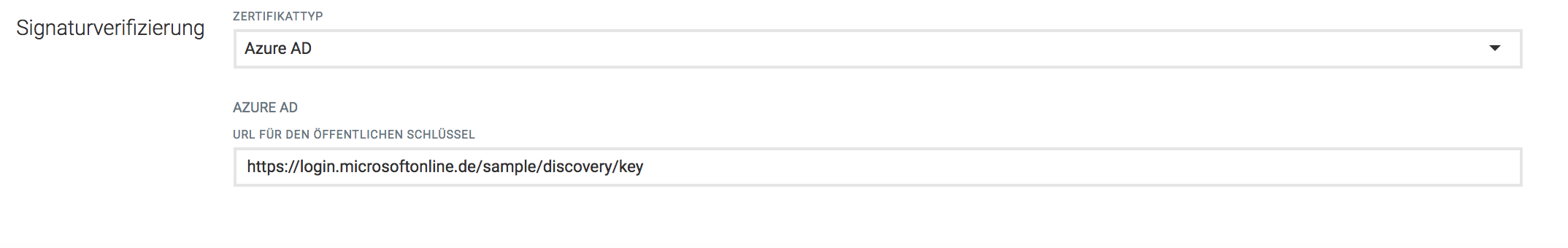

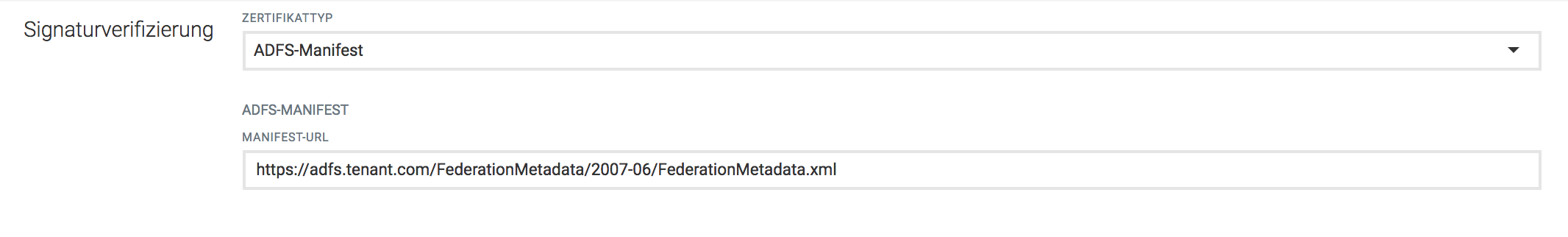

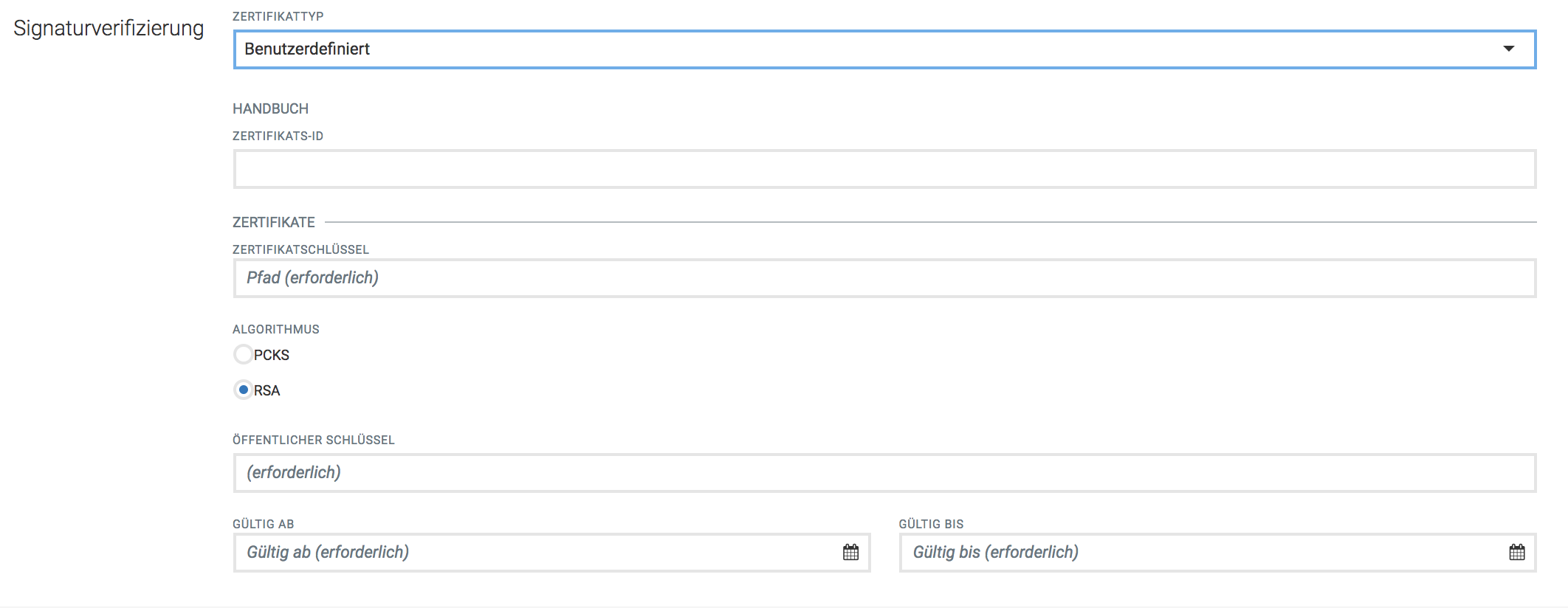

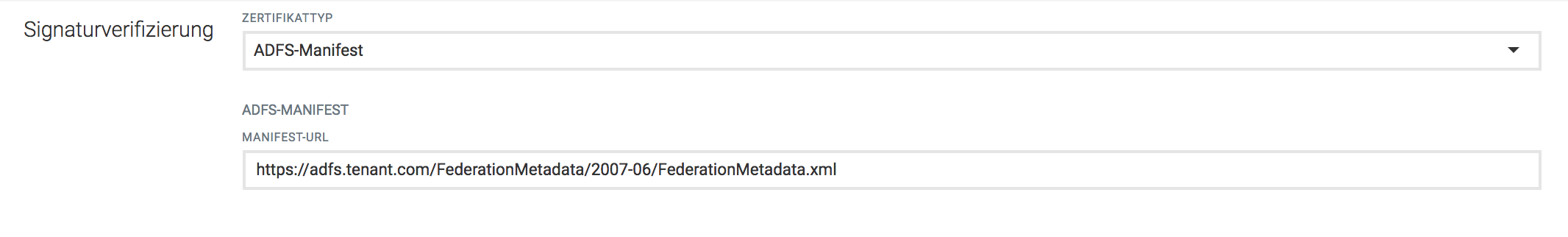

Jedes Access Token wird durch ein Signing-Zertifikat signiert. Aktuell gibt es drei Möglichkeiten, die Signing-Zertifikate zu konfigurieren.

Info: Cumulocity IoT unterstützt nur Zertifikate mit RSA-Schlüssel, entweder in Form eines (“n”, “e”)-Parameter-Paars oder in Form einer “x5c”-Zertifikatskette. Andere Schlüsseltypen (zum Beispiel Elliptic-Curves) werden nicht unterstützt.

Die Integration wurde erfolgreich mit Azure AD getestet. Die Konfigurationsschritte finden Sie unter https://docs.microsoft.com/en-us/azure/active-directory/develop/v1-protocols-oauth-code.

Während der Konfiguration der Azure AD entspricht die Redirect-URI Ihrer vollständigen Domain-Adresse. In diesem Dokument verwenden wir beispielhaft http://documentation.cumulocity.com/tenant/oauth. In Azure AD sind keine weiteren Schritte erforderlich.

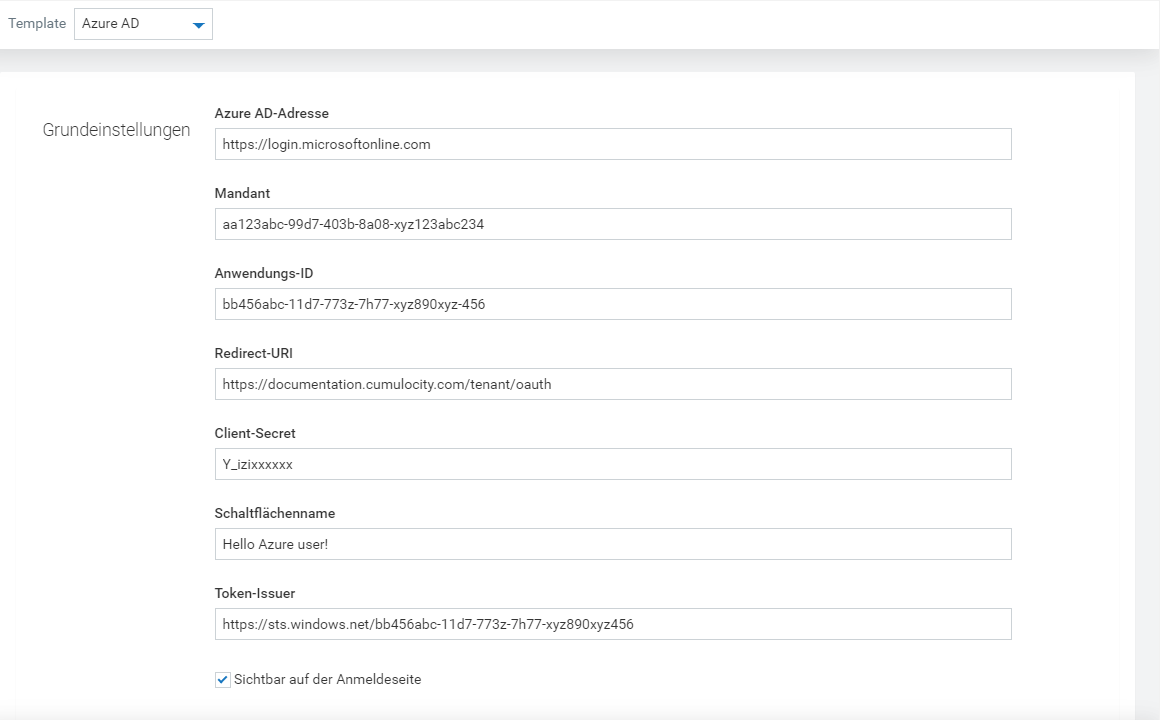

Wenn die Vorlage “Azure AD” ausgewählt ist, sehen die Grundeinstellungen in etwa folgendermaßen aus:

| Feld | Beschreibung |

|---|---|

| Azure AD-Adresse | Adresse Ihres Azure AD-Mandanten |

| Mandant | Name des Azure AD-Mandanten |

| Anwendungs-ID | Anwendungs-ID |

| Redirect-URI | Adresse Ihres Cumulocity IoT-Mandanten, gefolgt von /tenant/oauth |

| Client-Secret | Azure AD-Client-Secret, falls vorhanden |

| Name der Schaltfläche | Name der Schaltfläche |

| Token-Issuer | Token-Issuer-Wert im Format einer HTTP-Adresse |

Optional kann Single Logout konfiguriert werden:

| Feld | Beschreibung |

|---|---|

| Nach Abmeldung weiterleiten | Aktiviert Single Logout, indem der Benutzer nach dem Abmelden zum Abmelde-Endpunkt des Autorisierungsservers weitergeleitet wird. |

| Redirect-URL | Adresse, an die der Benutzer weitergeleitet werden soll, nachdem er sich vom Autorisierungsserver erfolgreich abgemeldet hat. |

Der zweite Teil der Seite sieht genauso aus wie im Fall der benutzerdefinierten Vorlage und ermöglicht die Konfiguration der Rechtezuordnung, Benutzer-ID und Signaturverifizierung.

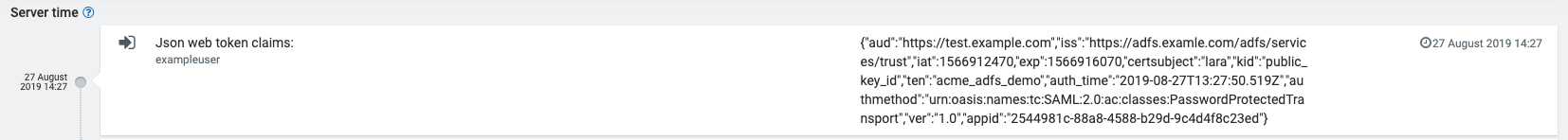

Es kann besonders hilfreich sein, den Inhalt des an die Plattform gesendeten Autorisierungs-Tokens zu überprüfen, da einige seiner Felder die Informationen enthalten, die für die oben beschriebene korrekte Konfiguration benötigt werden.

In der “Administration-Anwendung” können Sie nach Klicken auf Konten > Audit-Logs nach der Kategorie “Single-Sign-On” filtern und nach den Einträgen “Json web token claims” suchen.

Die Kontexte des Tokens werden im JSON-Format dargestellt.

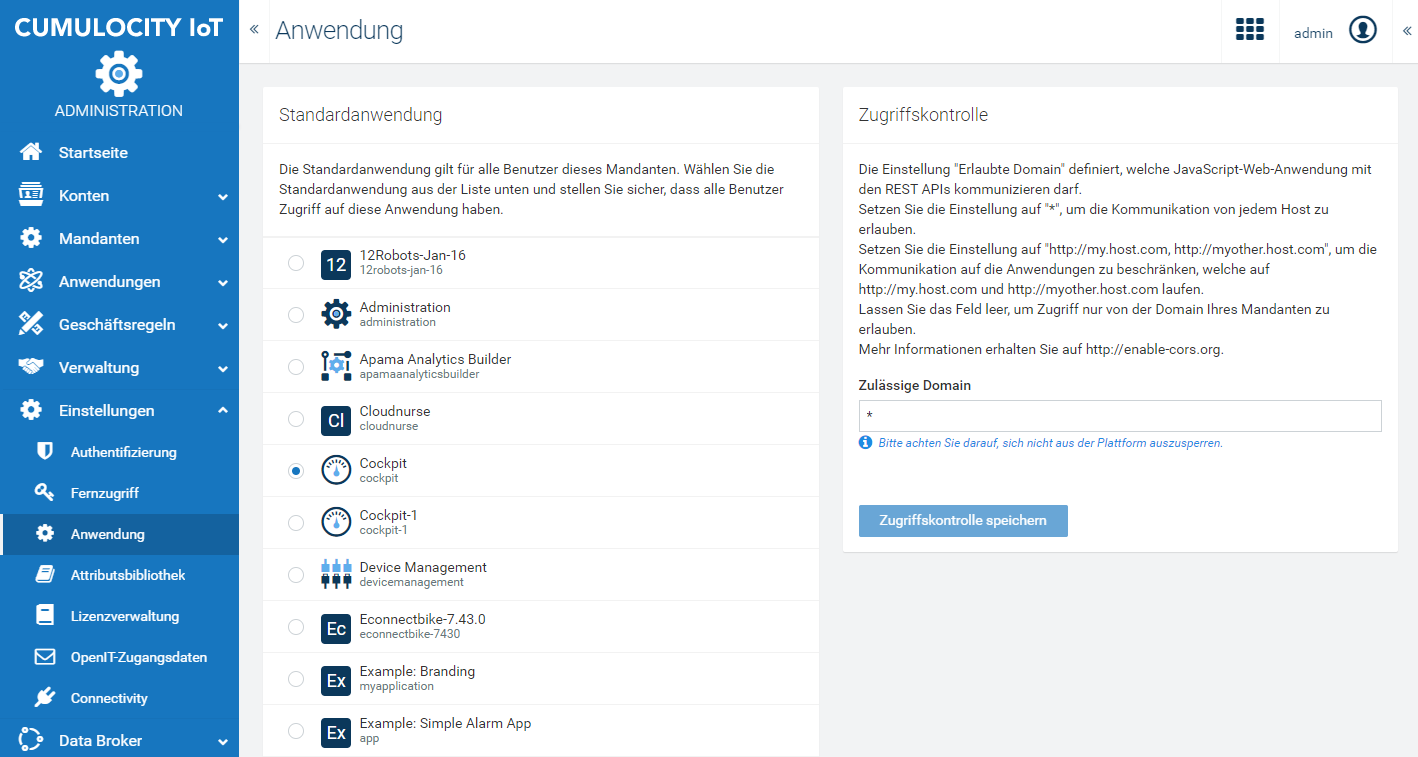

Klicken Sie Anwendung, um Anwendungseinstellungen zu bearbeiten.

Unter Standardanwendung können Sie eine Standardanwendung für alle Benutzer Ihres Mandanten festlegen.

Info: Alle Benutzer müssen Zugriff auf diese Anwendung haben.

Unter Zugriffskontrolle können Administratoren CORS (Cross-Origin Resource Sharing) über die Cumulocity IoT-API aktivieren.

Die Einstellung Zulässige Domain ermöglicht es Ihren JavaScript-Webanwendungen, direkt mit REST APIs zu kommunizieren.

http://my.host.com, http://myother.host.com ein, um Anwendungen aus http://my.host.com und http://myother.host.com die Kommunikation mit der Plattform zu erlauben.Weitere Information erhalten Sie unter http://enable-cors.org.

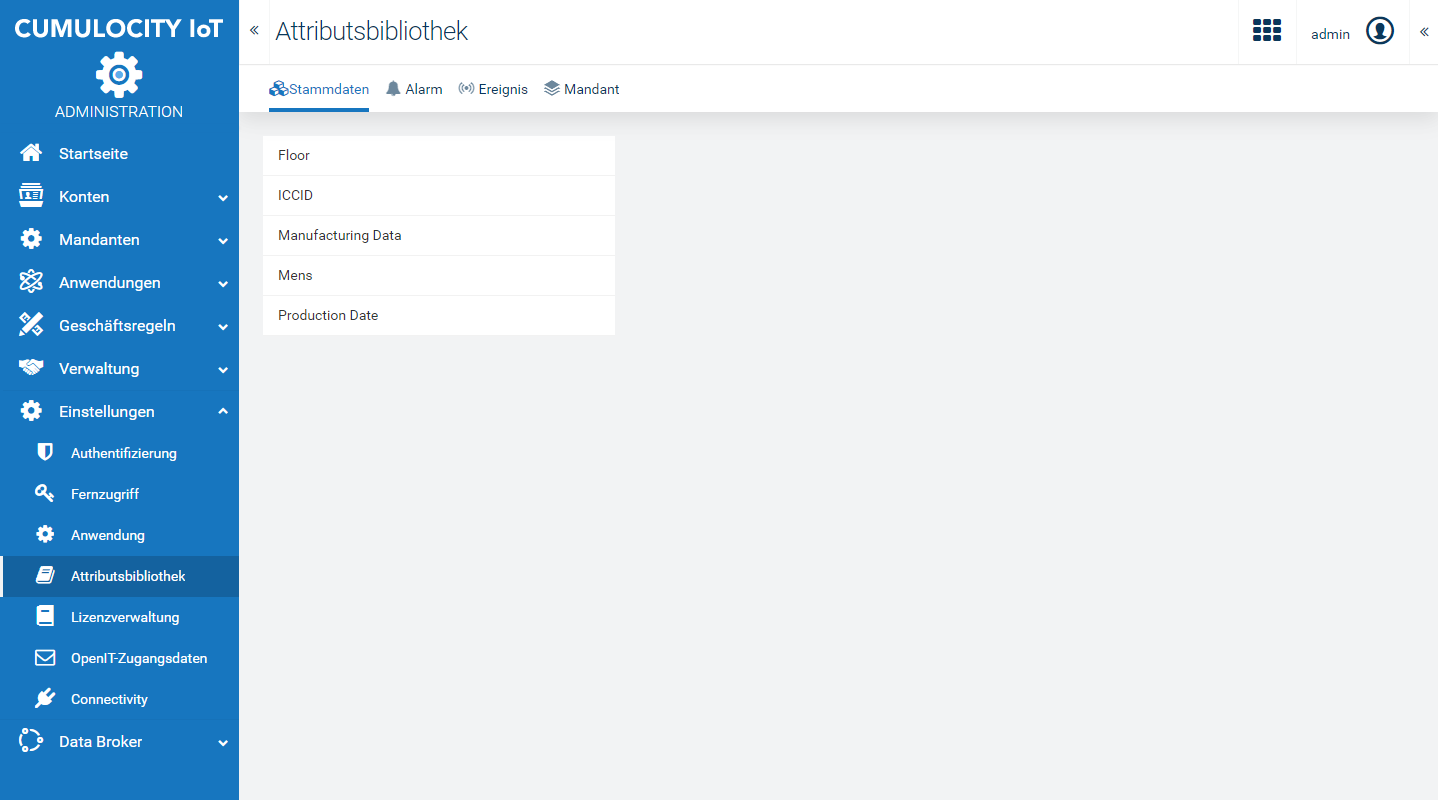

Klicken Sie Attributsbibliothek im Menü Einstellungen, um Stammdaten-Objekten, Alarmen, Ereignissen und Mandanten benutzerdefinierte Attribute hinzuzufügen.

Mit benutzerdefinierten Attributen können Sie das Datenmodell der in Cumulocity IoT integrierten Objekte erweitern. Sie können die folgenden eigenen Attribute erstellen:

Info: Benutzerdefinierte Attribute sind für alle authentifizierten Benutzer des Mandanten sichtbar, unabhängig von ihrer Stammdatenrollen-Berechtigung.

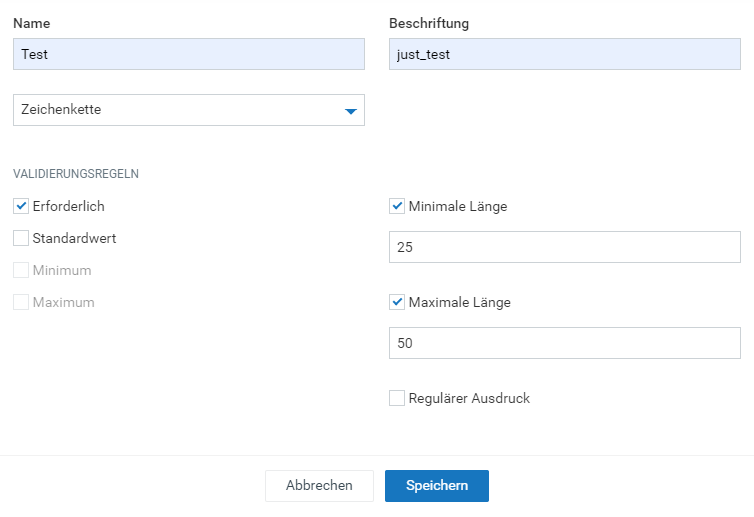

Wählen Sie die Registerkarte für das gewünschte Attribut und klicken Sie Attribut hinzufügen.

Geben Sie im folgenden Dialog einen eindeutigen Namen als Bezeichnung und eine Beschriftung für das Attribut ein und wählen Sie einen Datentyp aus der Auswahlliste.

Wählen Sie außerdem Validierungsregeln für das neue Attribut aus:

| Checkbox | Beschreibung |

|---|---|

| Erforderlich | Wenn ausgewählt, muss das Attribut bereitgestellt werden, z. B. beim Erstellen eines Alarms. Nicht verfügbar beim Attributtyp “Boolean”. |

| Standardwert | Stellen Sie einen Standardwert bereit, der automatisch in das benutzerdefinierte Attributfeld eingefügt wird. Nur verfügbar bei Attributen des Typs “Zeichenkette”. |

| Minimum | Geben Sie einen minimalen Integer-Wert ein. |

| Maximum | Geben Sie einen maximalen Integer-Wert ein. |

| Minimale Länge | Geben Sie eine minimale Länge ein, die für die Zeichenkette erforderlich ist. |

| Maximale Länge | Geben Sie eine maximale Länge ein, die für die Zeichenkette erforderlich ist. |

| Regulärer Ausdruck | Fügen Sie einen regulären Ausdruck hinzu, der zum Ausfüllen des benutzerdefinierten Attributfelds erforderlich ist. |

Klicken Sie Speichern, um das neue Attribut zu erstellen.

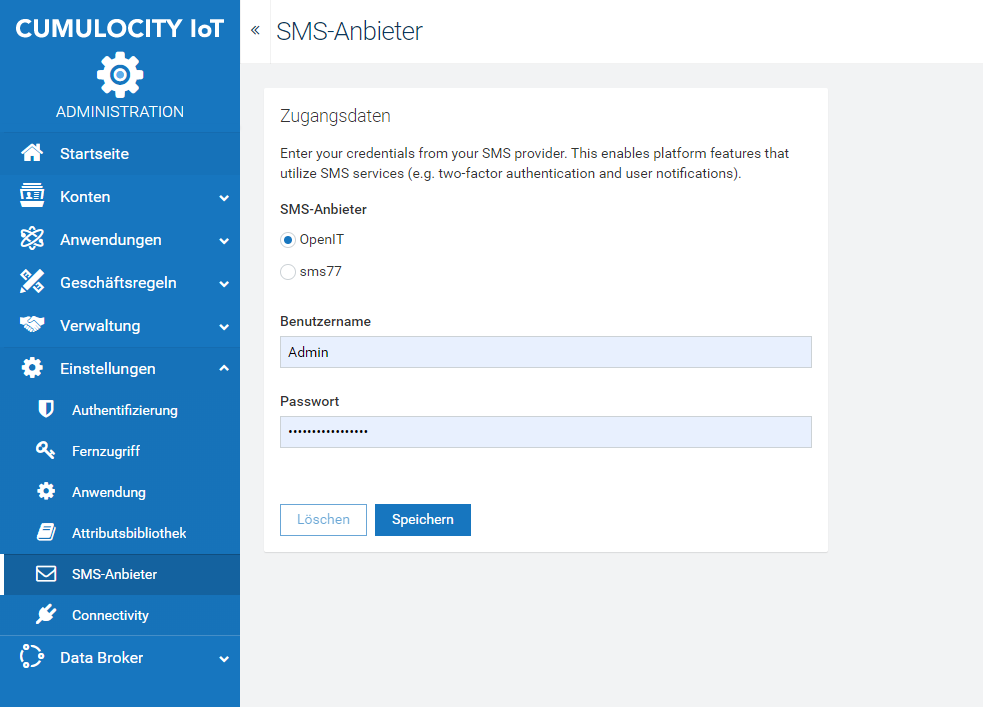

SMS werden für verschiedene Funktionen der Plattform verwendet wie Zwei-Faktor-Authentifizierung und Benachrichtigungen etwa bei Alarmen.

Durch Bereitstellung Ihrer Zugangsdaten ermöglichen Sie die Nutzung von Plattform-Funktionen, die SMS-Dienste verwenden.

Klicken Sie SMS-Anbieter im Menü Einstellungen.

Wählen Sie auf der Seite SMS-Anbieter entweder OpenIT oder sms77 als SMS-Anbieter.

Geben Sie je nach gewähltem Anbieter die entsprechenden Zugangsdaten ein:

Klicken Sie Speichern, um Ihre Einstellungen zu speichern.

Info: OpenIT betreut keine neuen Kunden mehr und ist dabei, das Geschäft mit SMS-Anbietern einzustellen. Wir empfehlen Ihnen daher, sms77 als SMS-Anbieter zu wählen.

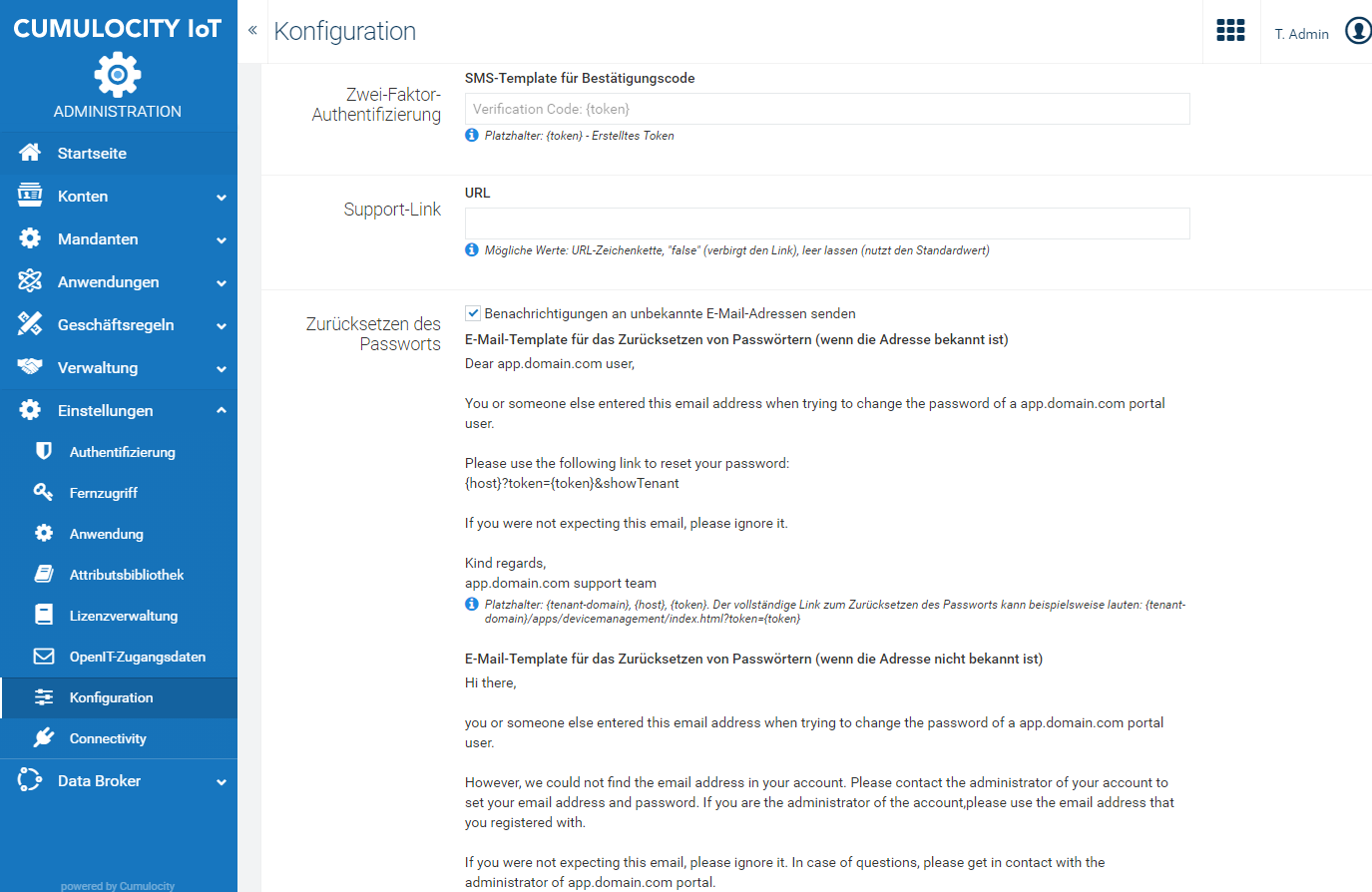

Unter Konfiguration im Menü Einstellungen können Sie in Cumulocity IoT systemweite Attribute konfigurieren.

Info: Bei einigen der folgenden Attribute können Sie E-Mail-Templates für verschiedene Zwecke konfigurieren. Beachten Sie, dass die entsprechenden E-Mails mit dem Content-Typ “text/html” gesendet werden.

Die folgenden Platzhalter sind auf der Seite Konfiguration zu finden:

https://t12345678.cumulocity.com.https://myTenant.cumulocity.com sein.Info: Beim Enterprise Tenant können die {tenantDomain}-Platzhalter verschiedene Werte annehmen. Ein Beispiel für eine Mandanten-Domain (tenant-domain) wäre

https://myTenant.myhost.com.

Im Bereich Zwei-Faktor-Authentifizierung können Sie das SMS-Template, das an die Benutzer geschickt wird, ändern.

Im Bereich Support-Link können Sie eine URL eingeben, die als Support-Link verwendet wird. Wenn Sie hier keinen Link bereitstellen, wird der Standardlink zur Seite der Software AG TechCommunity verwendet.

Geben Sie “false” ein, um den Link zu verbergen.

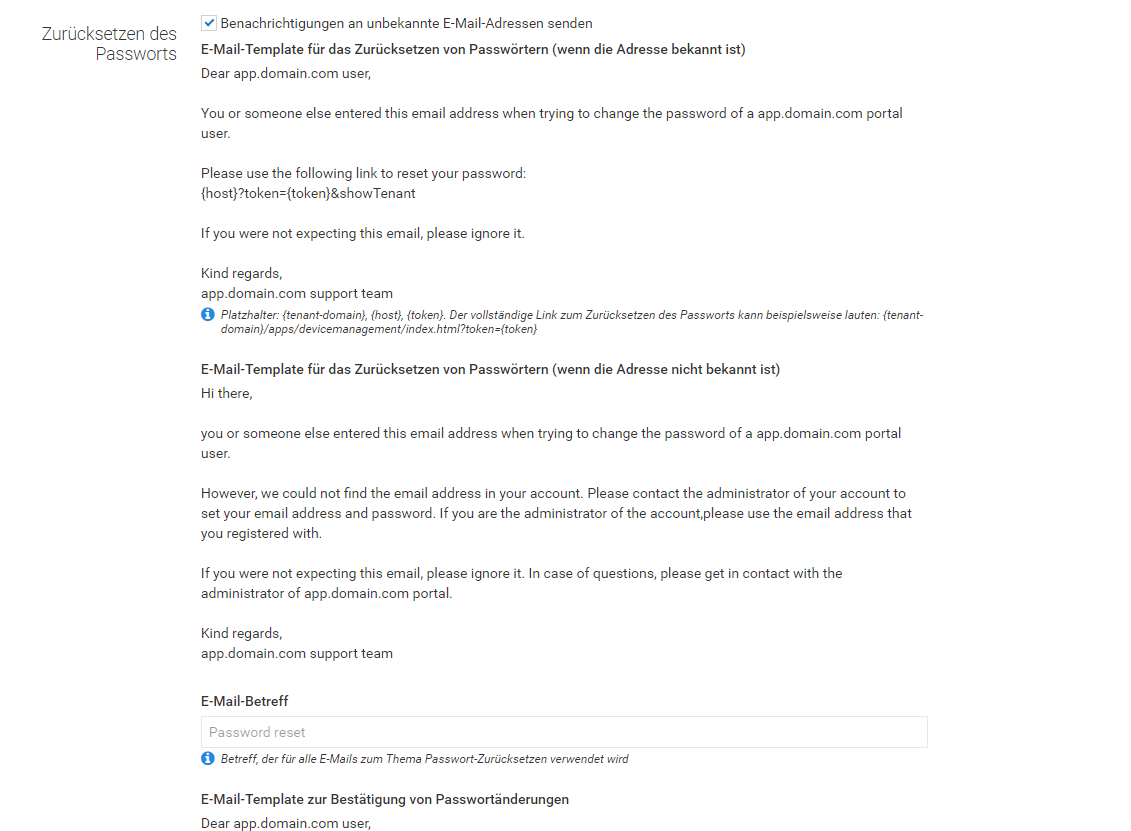

Im Bereich Passwort zurücksetzen können Sie alle Einstellungen im Zusammenhang mit E-Mail-Templates zum Zurücksetzen des Passworts ändern.

Ganz oben können Sie festlegen, ob Sie zulassen möchten, E-Mails an unbekannte E-Mail-Adressen zu senden.

Stellen Sie im Feld E-Mail-Template für das Zurücksetzen von Passwörtern ein Template bereit, das verwendet werden soll, wenn die Adresse bekannt ist, und eine für unbekannte Adressen. Der Link zum Zurücksetzen des Passworts kann beispielsweise lauten: {host}/apps/devicemanagement/index.html?token={token}.

Geben Sie im Feld E-Mail-Betreff ein Betreff für alle E-Mails im Zusammenhang mit dem Zurücksetzen des Passworts ein.

Geben Sie in den folgenden beiden Feldern jeweils ein Template für die E-Mails zur Bestätigung der Passwortänderung und für die Einladung zur Aktivierung ein.

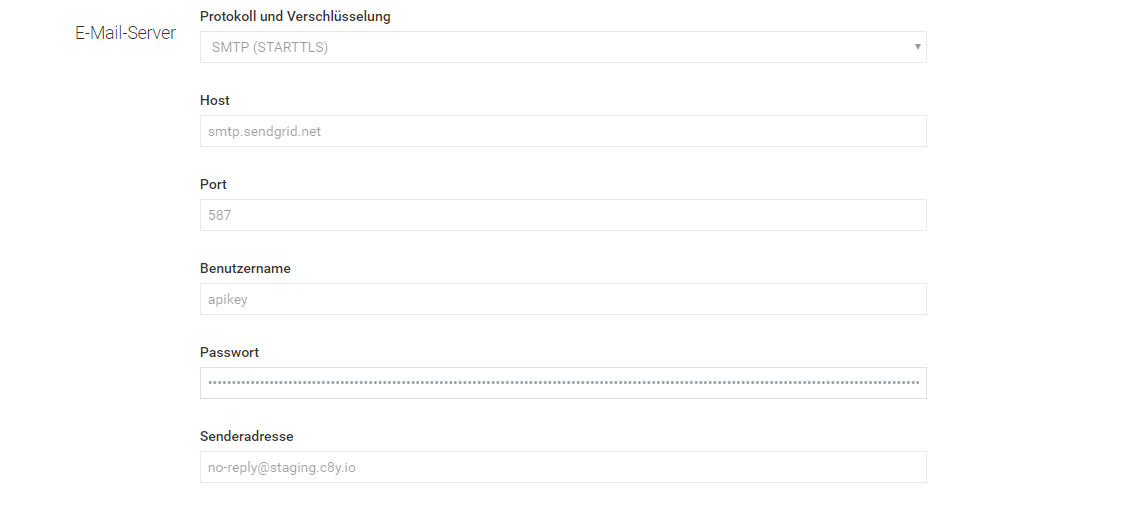

Im Bereich E-Mail-Server können Sie benutzerdefinierte E-Mail-Server-Einstellungen konfigurieren.

Wählen Sie im Feld Protokoll und Verschlüsselung einen Protokoll-/Verschlüsselungstyp aus der Auswahlliste. Hierbei kann es sich um einen der folgenden Typen handeln:

Geben Sie Host, Port, Benutzername, Passwort und Senderadresse für den E-Mail-Server an.

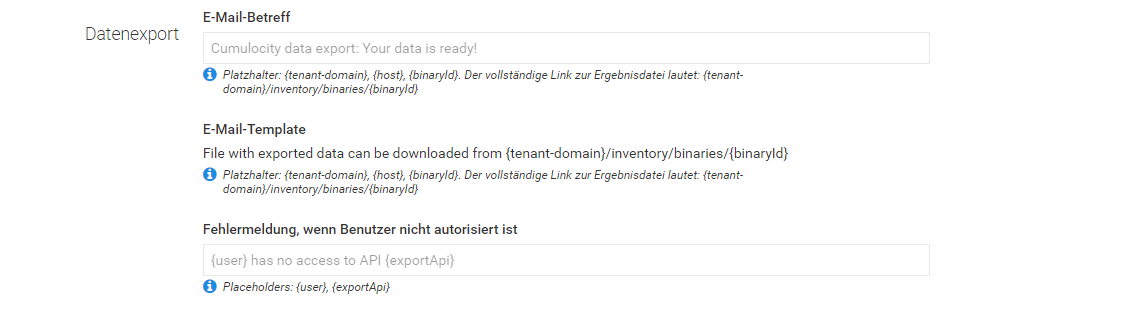

Im Bereich Datenexport können Sie den E-Mail-Betreff und das E-Mail-Template für den Datenexport angeben sowie die Fehlermeldung, wenn Benutzer nicht autorisiert ist definieren.

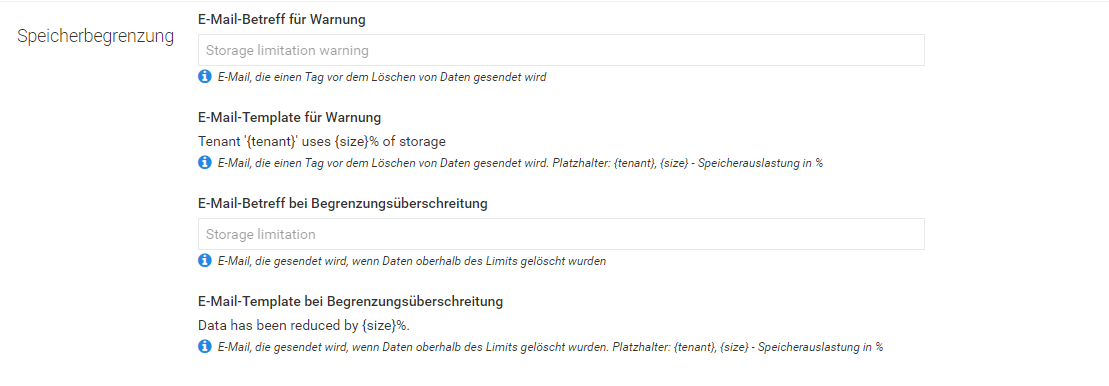

Im Bereich Speicherbegrenzung können Sie den E-Mail-Betreff und das E-Mail-Template für E-Mails festlegen, die gesendet werden, bevor Daten bei Überschreitung der Speicherbegrenzung gelöscht werden und nachdem Daten gelöscht wurden.

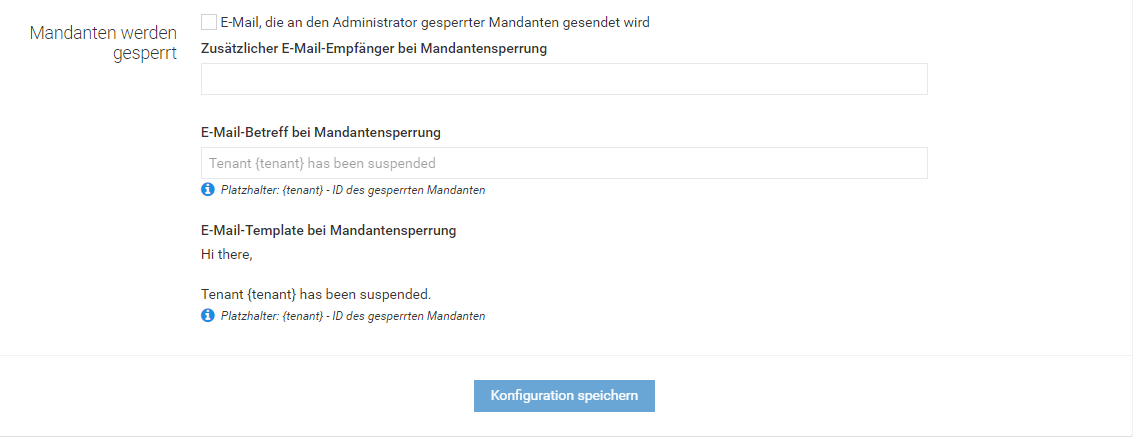

Im Bereich Mandanten werden gesperrt können Sie Einstellungen für E-Mails vornehmen, die gesendet werden, wenn ein Mandant gesperrt wurde.

Oben können Sie auswählen, ob Sie die E-Mail zum Administrator des gesperrten Mandanten senden möchten und einen weiteren E-Mail-Empfänger angeben. Unten definieren Sie den Betreff und die Vorlage für die E-Mail “Gesperrter Benutzer”.

Klicken Sie Konfiguration speichern, um Ihre Eingaben zu speichern.

Für Enterprise Tenants stehen zusätzliche Funktionen zur Verfügung, siehe Enterprise Tenant > Anpassen der Plattform.

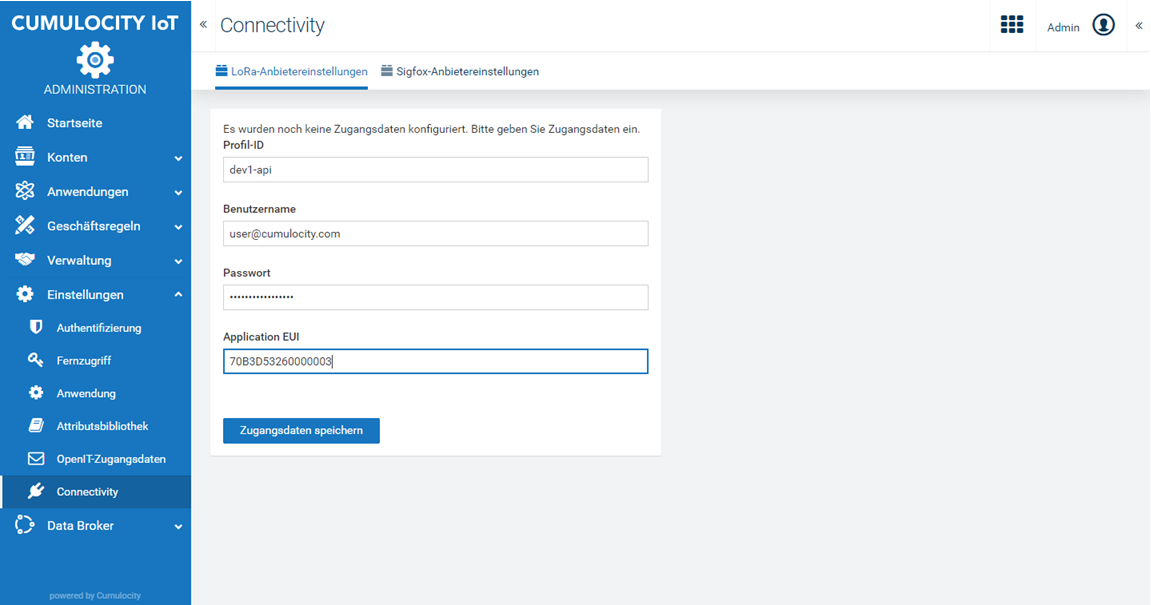

Auf der Seite Connectivity können Sie Zugangsdaten für verschiedene Anbieter verwalten. Zum Hinzufügen oder Ersetzen von Zugangsdaten sind ADMIN-Berechtigungen erforderlich.

Derzeit können folgende Anbietereinstellungen festgelegt werden:

Je nach gewähltem Anbieter können zusätzliche Felder vorhanden sein, die in der Dokumentation des entsprechenden Agents erläutert werden, siehe Protocol Integration Guide.